tfn2k怎么用?tfn2k命令行的作用是什么?

今年年初,一些黑客使用DDoS向Yahoo,eBay等著名站点发起攻击,并且使yahoo瘫痪。1999.10月ISS就预言DDoS将成为2000年最流行的攻击手法。国内近期也发生了许多DDoS事件。佳佳刚考完Toefl可以清闲几天,于是就整理一下几个著名工具的代码,汇报被大家。这里佳佳主要介绍tfn2k,因为它最著名嘛!主要分为使用说明,攻击实例,程序分析,防范手段等几部分。

简介: TFN被认为是当今功能最强性能最好的DoS攻击工具,几乎不可能被察觉。作者发布这个工具的出发点是什么呢?作者向你保证它不会伤害公司或个人。但是它会吓一吓那些不关心系统安全的人,因为现在精密的工具被不断改善,并且被私人持有,他们许多都是不可预测的。现在是每一个人都清醒的时候了,每一个人都应该意识到假如他不足够关心他的安全问题,最坏的情形就会发生。

因此这个程序被设计成大多数的操作系统可以编译,以表明现在的操作系统没有特别安全的,包括Windows,Solaris,Linux及其他各种unix. 特点描述: TFN使用了分布式客户服务器功能,加密技术及其它类的功能,它能被用于控制任意数量的远程机器,以产生随机匿名的拒绝服务攻击和远程访问。

此版本的新特点包括: 1。功能性增加: 为分布式执行控制的远程单路命令执行 对软弱路由器的混合攻击 对有IP栈弱点的系统发动Targa3攻击 对许多unix系统和WinNT的兼容性。

2。匿名秘密的客户服务器通讯使用: 假的源地址 高级加密 单路通讯协议 通过随机IP协议发送消息 诱骗包

编译: 在编译之前,先要编辑src/makefile文件修改选项符合你的操作系统。建议你看一下src/config.h然后修改一些重要的缺省值。 一旦你开始编译,你会被提示输入一个8--32位的服务器密码。如果你使用REQUIRE_PASS类型编译,在使用客户端时你必须输入这个密码。

安装: TFN服务器端被安装运行于主机,身份是root(或euid root)。 它将用自己的方式提交系统配置的改变,于是如果系统重启你也得重启。一旦服务器端被安装,你就可以把主机名加入你的列表了(当然你也可以联系单个的服务器端)。

TFN的客户端可以运行在shell(root)和Windows命令行(管理员权限需要在NT上). 使用客户端: 客户端用于联系服务器端,可以改变服务器端的配置,衍生一个shell,控制攻击许多其它的机器。你可以tfn -f file从一个主机名文件读取主机名,也可以使用tfn -h hostname联系一个服务器端。 缺省的命令是通过杀死所有的子线程停止攻击。命令一般用-c . 请看下面的命令行描述。

选项-i需要给命令一个值,分析目标主机字符串,这个目标主机字符串缺省用分界符@。

当使用smurf flood时,只有第一个是被攻击主机,其余被用于直接广播。

ID 1 -反欺骗级:服务器产生的DoS攻击总是来源于虚假的源地址。通过这个命令,你可以控制IP地址的哪些部分是虚假的,哪些部分是真实的IP。

ID 2 -改变包尺寸:缺省的ICMP/8,smurf,udp攻击缺省使用最小包。你可以通过改变每个包的有效载荷的字节增加它的大小。

ID 3 - 绑定root shell:启动一个会话服务,然后你连接一个指定端口就可以得到一个root shell。

ID 4 - UDP flood 攻击:这个攻击是利用这样一个事实:每个udp包被送往一个关闭的端口,这样就会有一个ICMP不可到达的信息返回,增加了攻击的能力。

ID5 - SYN flood 攻击:这个攻击有规律的送虚假的连接请求。结果会是目标端口拒绝服务,添瞒TCP连接表,通过对不存在主机的TCP/RST响应增加攻击潜力。

ID 6 - ICMP响应(ping)攻击:这个攻击发送虚假地址的ping请求,目标主机会回送相同大小的响应包。

ID 7 - SMURF 攻击:用目标主机的地址发送ping请求以广播扩大,这样目标主机将得到回复一个多倍的回复。

ID 8 - MIX攻击:按照1:1:1的关系交替的发送udp,syn,icmp包,这样就可以对付路由器,其它包转发设备,NIDS,sniffers等。

ID 9 -TARGA3攻击

ID 10 - 远程命令执行:给予单路在服务器上执行大量远程命令的机会。更复杂的用法请看4.1节。

更多的选项请看命令行帮助。 使用tfn用于分布式任务 Using TFN for other distributed tasks 依照CERT的安全报告,新版本的DDOS工具包含一个最新流行的特点:软件的自我更新。 TFN也有这个功能,作者并没有显式的包含这个功能。在ID 10远程执行命令中给予用户在任意数量远程主机上以批处理的形式执行同样shell命令的能力。

这同时也证明了一个问题:DDOS等类似的分布式网络工具不仅仅简单的用于拒绝服务,还可以做许多实际的事情。 使用方法: usage: ./tfn [-P protocol] Protocol for server communication. Can be ICMP, UDP or TCP. Uses a random protocol as default [-D n] Send out n bogus requests for each real one to decoy targets [-S host/ip] Specify your source IP. Randomly spoofed by default, you need to use your real IP if you are behind spoof-filtering routers [-f hostlist] Filename containing a list of hosts with TFN servers to contact [-h hostname] To contact only a single host running a TFN server [-i target string] Contains options/targets separated by '@', see below [-p port] A TCP destination port can be specified for SYN floods <-c command="" id=""> 0 - Halt all current floods on server(s) immediately 1 - Change IP antispoof-level (evade rfc2267 filtering) usage: -i 0 (fully spoofed) to -i 3 (/24 host bytes spoofed) 2 - Change Packet size, usage: -i 3 - Bind root shell to a port, usage: -i 4 - UDP flood, usage: -i victim@victim2@victim3@... 5 - TCP/SYN flood, usage: -i victim@... [-p destination port] 6 - ICMP/PING flood, usage: -i victim@... 7 - ICMP/SMURF flood, usage: -i victim@broadcast@broadcast2@... 8 - MIX flood (UDP/TCP/ICMP interchanged), usage: -i victim@... 9 - TARGA3 flood (IP stack penetration), usage: -i victim@... 10 - Blindly execute remote shell command, usage -i command 看到这里,你是不是有许多不明白,这上面只是佳佳把原作者(mixter)的使用说明大致翻译了一下,一些东西,象新特点呀,新增功能呀,知不知道无所谓啦!以后再看吧!

mcafee怎么样?mcafee防病毒软件怎么设置?

服务器被黑客入侵,很重要的一步就是提权,添加用户,在维护服务器时,你可能会看到麦咖啡。用麦咖啡这个杀毒软件,就可以防止被添加用户,麦咖啡病毒库不咋地,不过防护却很牛。设置方法如下:打开麦咖啡控制台用

详情2018-01-23 18:05:09责编:llp 来源:驱动管家如何获得tomcat后台权限?tomcat权限如何利用?

有些Tomcat安装之后没有修改默认密码(用户名admin,密码为空),这样就可以直接登录进去。有两个目录可以访问: admin manager html admin 目录下的利用:Service--host--actions--Create New Context建立虚

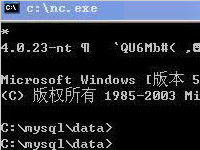

详情2018-02-26 13:37:56责编:llp 来源:驱动管家mysql命令的用法 怎么用mysql弱口令得到webshell?

很早网上就有了用mysql弱口令得到webshell教程,但是这次我要说的不是得到webshell,而是直接得到系统权限,看清楚了,是“直接”得到!首先,我简单说一下mysql弱口令得到系统权限得过程:首先利用mysql脚本上传

详情2018-01-16 13:30:14责编:llp 来源:驱动管家internet explorer浏览器存在漏洞会被利用控制系统

Internet Explorer是微软发布的非常流行的WEB浏览器。IE在处理数据流时存在漏洞,远程攻击者可能利用此漏洞控制用户系统。如果用户使用Internet Explorer查看了特制网页,网页就可能返回没有注册处理器的非预期

详情2018-01-20 15:30:52责编:llp 来源:驱动管家安全狗是什么?怎么绕过安全狗的防护功能?

一、前言安全狗是一款大家熟悉的服务器安全加固产品,据称已经拥有50W的用户量。最近经过一些研究,发现安全狗的一些防护功能,例如SQL注入、文件上传、防webshell等都可以被绕过,下面为大家一一介绍。二、测试

详情2018-01-17 14:09:56责编:llp 来源:驱动管家如何入侵金奔腾公司网站?入侵金奔腾公司网站的步骤详解

如图1: 接着在http: www jinbenteng com yth2 看见articles目录,articles

详情2018-02-23 21:35:33责编:llp 来源:驱动管家网站流量被黑客劫持是因为黑客们修改了wordpress核心文件

大家都知道如果黑客入侵我们的网站后,他们是可以肆意的在上面搭载钓鱼页面,传播恶意软件,盗取敏感信息等,这非常不利于我们网站。垃圾内容和黑名单近期,我们分析了一个被重定向到第三方域名的网站。黑客通常

详情2018-01-22 21:31:17责编:llp 来源:驱动管家攻击个人主机的步骤是什么?网络攻击的原理和手法

第一步:隐藏自已的位置为了不在目的主机上留下自己的IP地址,防止被目的主机发现,老练的攻击者都会尽 量通过“跳板”或“肉鸡”展开攻击。所谓“肉鸡”通常是指,HACK实现通过后门程序控制 的傀儡主机,通过

详情2018-02-15 17:42:26责编:llp 来源:驱动管家ddos攻击教程:怎么增大ddos攻击的效果?

在我们的思维都朝着一个方向走的时候,忽然的转向会让人茅塞顿开。黑客在我眼中就是一群思维习惯不同的人,他们从不朝着同一个方向走,所以你才会被他们发现这么多的漏洞。一把手枪,四颗子弹,你能让子弹同时击

详情2018-01-17 13:31:03责编:llp 来源:驱动管家XSS wrom网站如何实现入侵?以搜狐博客为例

XSS wrom网站如何实现入侵?不说废话,且看怎么实现,我先拿SOHU BLOG做示范。1 测试过滤字符,下面都是构造XSS所需要的关键字符(未包含全角字符,空格是个TABLE, 前是真正的空格),在个人档案处看过滤了哪

详情2018-03-11 14:24:18责编:llp 来源:驱动管家

- tfn2k怎么用?tfn2k命令行的作用是什么?

- 用户因为RealPlayer控件漏洞访问恶意站点导致系统被控制

- Win8如何使用旧版的任务管理器

- iis是什么意思?iis有哪些重要的作用

- java是什么 java文件怎么打开

- 除了跳线短接以外的五个清除CMOS密码的命令行

- u盘病毒免疫工具怎么使用?u盘病毒免疫工具使用方法

- nokia xl性能如何?看看nokia xl跑分详情就知道了

- 谷歌chrome浏览器如何变成手机浏览器?

- 怎么清除dns缓存 查看与刷新本地DNS缓存方法

- how old net怎么搜图 how old do i look测试年龄教程

- Business Objects栈溢出漏洞补丁地址

- MailEnable IMAP存在导致服务崩溃的空指针漏洞

- 两个方法教你怎么在sai一张纸中同时插入两张图片

- PPT怎么制作背景填充文字的效果 ppt文字填充图片的方法

- 刷机精灵图标怎么点亮 QQ刷机精灵达人图标点亮方法

- vsd是什么格式 电脑vsd文件怎么打开

- 区块链年薪百万难招人,“蹭风口”型岗位恐现“薪资泡沫”

- 滴滴拟融资100亿元,发行人业务与美团有重合

- 分析师称LGG7将弃用OLED屏:控制成本