网络上流行的文件捆绑有哪些方式?winrar的捆绑技术实现操作过程

随着恶意代码的发展越来越广泛,以及其强大的破坏性和更多样的传播方式,给人们带来更多的危害。叶子在前面的文章中已经跟大家谈过恶意代码的基本概念以及对其的研究分析流程。在本篇文章中叶子将给大家介绍一下恶意代码的传播方式之一的捆绑技术,以及常见的Winrar自解压捆绑技术的实现过程。

捆绑技术是将两个或两个以上的文件捆绑在一起成为一个可执行文件,在执行这个文件的时候,捆绑在里面的文件都被执行。需要捆绑在一起的文件,可以是相同的文件格式,也可以是不同的文件格式。捆绑技术被黑客们广泛应用在互联网的恶意代码传播过程。通过发送一些用户感兴趣的文件,其中包含恶意软件的程序。当用户看到感兴趣的文件,点击后则感染相应的恶意代码。黑客们可以利用恶意代码来完成一些黑色经济的收入。

目前网络上流行的捆绑技术和方式主要有下面几种情况:

◆多文件捆绑。

捆绑技术中最简单的捆绑方式,也是最流行的捆绑技术实现方式之一。文件捆绑也就是将A.exe文件(正常文件)和B.exe文件(恶意代码)捆绑成C.exe文件。当用户点击C.exe文件时,用户看到的是A.exe文件的执行结果,而B.exe文件则在后台悄悄执行。一个Win32下正常的文件中包含以文件MZ开头,DOS文件头后面的PE头以PE\0\0开头。检查是否被捆绑多文件,则可以通过UltraEdit类的工具打开目标文件搜索关键字MZ或者PE。如果找到两个或者两个以上,则表明此文件一定把捆绑了其它的文件。叶子将在后面的实例中介绍如何实现文件捆绑的操作过程。

◆资源融合捆绑。

了解Windows文件中PE结构的人都知道资源是EXE中的一个特殊的区段。这段区域可以用来包含EXE调用的资源信息等相关内容。而我们可以利用BeginUpdateResource 、UpdateResource、EndUpdateResource的API函数实现对资源内容的更新替换。编程人员只需先写一个包裹捆绑文件的头文件,文件中只需一段释放资源的代码。而捆绑器用的时候先将头文件释放出来,然后调用以上的三个API函数将待捆绑的文件更新到这个头文件中即完成了捆绑技术的实现。

◆漏洞利用捆绑

目前比较流行的捆绑技术之一,利用word、excel、flash等一些应用产品中的安全漏洞,通过对漏洞的利用,然后调用恶意代码进行执行。例如当一些研究人员发现word产品的安全漏洞后,黑客编写漏洞利用程序,并把恶意代码植入word的宿主文件中。当用户打开恶意的word文件时,word漏洞中的程序通过Shellcode调用恶意代码,并执行之。

除了这几种捆绑技术之外,当然还有更多的其它捆绑技术的实现方式。不过叶子的时间精力有限,无法做更深入的研究。如果有同道之人做了更深入的研究,希望也能发布出来进行共同进步。

接下来,叶子将通过一个实例进行讲解Winrar的捆绑技术实现操作过程。

工具环境:

WinRAR:解压缩工具。

Quick Batch File Compiler:快速批量文件编译程序

File1.exe(hfs2.exe):正常文件

File2.exe(RCBF_03031406.exe):木马

使用WinRAR程序和QBFC程序实现木马捆绑过程:

◆运行Quick Batch File Compiler,输入hfs2.exe,回车,再输入RCBF_03031406.exe,如图所示:

◆点击“Project”->“Options”,设置“Ghost Application”

◆点击“Build”,保存文件为“binder.exe”

管家婆软件的漏洞分析:该漏洞很容易被入侵

管家婆搞活动的页面,选漂亮的财务MM和帅蝈蝈,获奖的出国旅游呀!!!俺向二师兄保证绝对木有看MM的手机号。。。http: www grasp com cn talent TalentDetail aspx?c=bb7f3776-61e0-4733-9645-28927d7eebf8注射

详情2018-01-22 14:56:25责编:llp 来源:驱动管家黑客工具 黑客入侵网站用哪些兵器?

俗话说:“工欲善其事,必先利其器”。不管你是黑客高手,还是菜鸟级人物,要想侵入一家网站,都是需要借助黑软工具,才能达到自己的目的,因此每位“黑鸟”的工具,决定了你能否侵入成功的关键。下面笔者将会为

详情2018-01-27 16:47:01责编:llp 来源:驱动管家黑客怎么入侵网吧服务器?黑客是怎样令网吧服务器系统崩溃的?

如今,很多网吧都安装了万象网吧管理系统,这种系统所带来的方便是有目共睹的。但是,越是便捷的系统所存在的安全隐患就越大,很多黑客就想出了破解这种管理系统的方法,有的甚至可以入侵到网吧服务器,从而获得

详情2018-01-21 09:48:13责编:llp 来源:驱动管家路由器怎么设置才可以防止arp攻击?这里有防止arp攻击教程

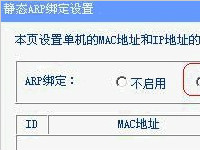

第一步:打开网吧路由器的管理界面,在左侧的菜单中可以看到:“IP与MAC绑定”,在该项来设置IP和MAC绑定。第二步:打开“静态ARP绑定设置”窗口如下:注意:默认情况下ARP绑定功能是关闭,请选中启用后,点击保

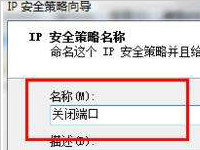

详情2018-01-23 14:45:41责编:llp 来源:驱动管家139端口入侵怎么禁止?如何处理512端口入侵?

139端口的入侵,主要是通过建立空连接,而获得用户名和共享名,接着用字典法或穷举法来猜测ADMINISTRATORS的密码,这样可获得最高权限。解决方法:1、禁止匿名共享。2、禁止管理共享。1433端口的入侵,主要是利用

详情2018-02-01 16:50:14责编:llp 来源:驱动管家帮你识别特洛伊木马程序 特洛伊木马程序有哪些特性?

什么是特洛伊木马木马,其实质只是一个网络客户 服务程序。网络客户 服务模式的原理是一台主机提供服务 (服务器),另一台主机接受服务 (客户机)。作为服务器的主机一般会打开一个默认的端口开进行监听(Listen)

详情2018-01-04 11:19:52责编:llp 来源:驱动管家u盘中毒怎么清除?清除U盘病毒可以用这三招

当我们遇到“Autorun inf”文件,只要我们双击闪盘分区图标时,该病毒就会通过“Autorun inf”文件中的设置来自动激活病毒,然后将“Autorun inf”文件同时拷贝到其他分区,导致其他分区都无法用双击鼠标的方法打

详情2018-01-19 08:52:15责编:llp 来源:驱动管家asp.net 教程 网站asp.net的一般防御方法

一般防御(以下方法还没办法禁用Process、RegShell,经了解星外虚拟主机管理系统也没有禁掉)1、禁止跨站、Services(4也可行)为每个网站新建一个系统用户如web_xxx,只属于Guests组、IIS_WPG组。新建网站文件夹xx

详情2018-01-18 18:05:47责编:llp 来源:驱动管家云计算平台paas应用 怎么应对paas安全性挑战?

当谈及安全性和云计算模型时,平台即服务(PaaS)有着它自己特殊的挑战。与其他的云计算模型不同,PaaS安全性所要求的应用程序安全性专业知识往往是大多数公司无法投入巨资就能够拥有的。这个问题很复杂,因为众

详情2018-01-29 16:44:14责编:llp 来源:驱动管家处理webmail接口漏洞的邮件服务器surgemail

受影响系统: NetWin SurgeMail beta 39a NetWin SurgeMail

详情2018-01-03 09:06:24责编:llp 来源:驱动管家

- 驱动器还能自己制作?教你怎么在win7系统中创建简易驱动器

- connectify这款软件的功能是什么?connectify怎么用?

- 有道云笔记怎么快捷切换笔记?有道云笔记有哪些功能?

- 尼康d700单反相机怎么使用?尼康d700的操作方法介绍

- 关于尼康相机的镜头你知道多少?尼康镜头大全介绍

- 国产手机的强势崛起?LG正式承认退出中国市场

- 【游戏攻略】绝地求生喷子伤害及特征 喷子应该怎么选择?

- 怎么关闭win10系统补丁的自动更新功能

- linux系统常用到ping命令是什么?ping命令详解

- 荣耀4a怎么样?为你详细评估荣耀4a是否值得购买?

- 乐视max手机屏幕尺寸是多少?ntsc色域范围多大?

- asp教程 如何破解加密的asp木马登陆密码?

- 126邮箱登录方法有哪些?126邮箱登录步骤

- 百度网盘资源可以在迅雷上下载吗?百度网盘资源下载方法

- 尼康d800究竟值不值得购买呢?来看下他的评测

- 索尼w320数码相机怎么样?索尼w320相机相关知识介绍

- 百度浏览器为什么卸载不了?win7卸载百度浏览器的方法

- 磁盘阵列是什么意思?磁盘阵列的方法是什么

- 荣耀9和荣耀v9买哪个更划算?荣耀9和荣耀v9的配置对比

- 小米4的锁屏壁纸怎么设置?可以同时设置锁屏壁纸和桌面壁纸吗?