入侵渗透的相关步骤 网络扫描有哪些工具?

入侵渗透涉及许多知识和技术,并不是一些人用一两招就可以搞定的。

一,踩点

踩点可以了解目标主机和网络的一些基本的安全信息,主要有;

1,管理员联系信息,电话号,传真号;

2,IP地址范围;

3,DNS服务器;

4,邮件服务器。

相关搜索方法:

1,搜索网页。

确定目标信息1,为以后发动字典和木马入侵做准备;寻找网页源代码找注释和

隐藏域,寻找隐藏域中的"FORM"标记。例如:

可以发起SQL注入攻击,为以后入侵数据库做准备。

相关工具:UNIX下的Wget,Windows下的Teleport。

2,链接搜索

目标网站所在的服务器可能有其他具有弱点的网站,可以进行迂回入侵,而且可

以发现某些隐含的信息。

搜索方法介绍:

通过各种搜索引擎:GOOGLE,http://www.dogpile.comhttp://www.hotbot.com

二,查点

A,确定目标的域名和相关的网络信息。

搜索方法;

Whois查询,通过Whois数据库查询可以得到以下的信息:

1,注册机构:显示相关的注册信息和相关的Whois服务器;

2,机构本身:显示与某个特定机构相关的所有信息;

3,域名:显示与某个特定域名相关的所有信息

4,网络:显示与某个特定网络或单个IP地址相关的所有信息;

5,联系点:显示与某位特定人员相关的所有信息

搜索引擎站:http://www.infobear.com/whois.shtml

举例:Output of: whois 163.com@whois.internic.net

Registrant:

Netease.com, Inc.

36/F Peace World Plaza, No.362-366

Huan Shi Dong Road

Guangzhou, Guangdong 510060

CN

Domain Name: 163.COM

Administrative Contact, Technical Contact:

Netease.com, Inc. nsadmin@corp.netease.com

36/F Peace World Plaza, No.362-366

Huan Shi Dong Road

Guangzhou, Guangdong 510060

CN

86-20-85525516 fax:86-20-85525535

Record expires on 24-Jan-2009.

Record created on 15-Sep-1997.

Database last updated on 10-Feb-2006 03:24:01 EST.

Domain servers in listed order:

NS.NEASE.NET 202.106.185.75

NS3.NEASE.NET 220.181.28.3

B,利用ARIN数据库可以查询某个域名所对应的网络地址分配信息。

相关搜索地址:http://ws.arin.net/cgi-bin/whois.pl

利用http://whois.apnic.net/apnic-bin/whois2.pl进行对IP地址的查询,以搜集

有关的网络信息:

举例:163.com->202.108.9.16

inetnum: 202.108.0.0 - 202.108.255.255

netname: CNCGROUP-BJ

descr: CNCGROUP Beijing province network

descr: China Network Communications Group Corporation

descr: No.156,Fu-Xing-Men-Nei Street,

descr: Beijing 100031

country: CN

admin-c: CH455-AP

tech-c: SY21-AP

mnt-by: APNIC-HM

mnt-lower: MAINT-CNCGROUP-BJ

mnt-routes: MAINT-CNCGROUP-RR

changed: hm-changed@apnic.net 20031017

status: ALLOCATED PORTABLE

changed: hm-changed@apnic.net 20060124

source: APNIC

role: CNCGroup Hostmaster

e-mail: abuse@cnc-noc.net

address: No.156,Fu-Xing-Men-Nei Street,

address: Beijing,100031,P.R.China

nic-hdl: CH455-AP

phone:86-10-82993155

fax-n86-10-82993102

country: CN

admin-c: CH444-AP

tech-c: CH444-AP

changed: abuse@cnc-noc.net 20041119

mnt-by: MAINT-CNCGROUP

source: APNIC

person: sun ying

address: Beijing Telecommunication Administration

address: TaiPingHu DongLi 18, Xicheng District

address: Beijing 100031

country: CN

phone:86-10-66198941

fax-n86-10-68511003

e-mail: suny@publicf.bta.net.cn

nic-hdl: SY21-AP

mnt-by: MAINT-CHINANET-BJ

changed: suny@publicf.bta.net.cn 19980824

source: APNIC

知道了目标所在的网络,可以进行迂回渗透,寻找薄弱点,进入目标网络,然后在

攻击目标。

C,DNS信息查询

域名系统允许把一个DNS命名空间分割成多个区,各个去分别保存一个或多个DNS域

的名字信息。

区复制和区传送:DNS服务器之间是采用区传送的机制来同步和复制区内数据的。

区传送的安全问题不在于所传输的域名信息,而在于其配置是否正确。因为有些域

名信息当中包含了不应该公开的内部主机和服务器的域名信息。

相关工具:

1,Windows下,nslookup,SamSpade;

2, UNIX下:nslookup,dig,host,axfr

在Windows下的使用方法:

c:\>nslookup

Default server: 目标的DNS服务器

Address: 目标的IP地址

>set type=ANY //表示接受任何可能的DNS记录

>ls -d 163.com >zone.163.com.txt //获得目标域的相关记录,结果保存在zon

e.163.com.txt

D,通过Traceroute获得网络的拓扑结构以及网络网络设备的地址。

相关工具;

Windows下:Tracert 支持ICMP协议

UNIX下:Traceroute 支持ICMP和DNS协议,由于多数防火墙已经过滤了ICMP,所以

UNIX下的Traceroute是不错的选择,而且使用-p n选项可以自己指定使用的端口。

三,网络扫描

面对不同的网络,应该采用不用的扫描方法:

1,对于内部网络,可用类型很多,ICMP协议是普遍要装上的,在内部网广播ICMP数

据包可以区分WINDOWS和UNIX系统,

发送类型为8的ICMP的ECHO请求,如果可以受到类型为0的ECHO回应,表明对方主机

是存活的。

相关工具介绍:

UNIX下的:fping&gping

WINDOWS下:Pinger 特点:速度快,多线程。

2,对于外部网络,可用类型也很多,涉及到的原理也有很多,例如:TCP扫描,UD

P扫描,

其实我是很不愿意用扫描工具的,很容易使对方感觉到入侵事件的发生,不论是防

火墙还是入侵检测系统都会或多或少的留下我们的脚印,如果遇到一个勤快的管理

员的话,那么这次入侵很可能以失败告终。

但使用与否依各个喜好而定了:),有时候我们在测试网络或者主机的安全性时,

就不能忽视他的存在了,首先,安全测试不是入侵,全面的测试对抵御黑客和蠕虫

的攻击是必要的,在这里推荐的端口扫描工具是NMAP,因为他带有躲避IDS检测的机

制,重组了TCP的三次握手机制,慢扫描机制等等都是其他扫描工具无法比拟的,U

DP扫描是很不可靠的,原因有下几点:

这种扫描依靠ICMP端口不可达消息,如果发送端给目标一个感兴趣的端口发送了一个

UDP数据包后,没有收到ICMP端口不可打消息,那么我们认为该端口处于打开状态。

不可靠的原因:

1,路由器可能丢弃UDP分组;

2,很多的UDP服务不也不产生响应;

3,防火墙的常规配置是丢弃UDP分组(除DNS外);

4,休眠状态的UDP端口是不会发送一个ICMP端口不可到达消息。

还有的扫描工具就是弱点扫描工具,这些工具综合各种漏洞信息构造漏洞数据库,

去探究存在漏洞没有打补丁的主机,当然也有针对特定漏洞的检测发现工具(脚本小

子能用,网络安全人员也弄用--双刃剑-:)

这里详细介绍对目标操作系统类型的检测原理:

Telnet标识和TCP/IP堆栈指纹:

1,网上许多的系统可以直接Telnet到目标,大多会返回欢迎信息的,返回的信息包

含了该端口所对应的服务软件的版本号,这个对于寻找这个版本的软件的漏洞很重

要,如果对方开了Telnet,那么可以直接得到对方的系统类型和版本号,这个对于

挖掘系统的漏洞很重要(对于溢出来说,不同版本的系统和语言版本的系统来说,

RET地址,JMP ESP,地址是不同的)。

2,如今越来越多的管理员懂的了关闭功能标志,甚至提供伪造的欢迎信息。那么T

CP/IP堆栈指纹是区分不同系统的好方法。

dedecms是什么?dedecms v5.6 final版本有哪些漏洞?

影响版本:DEDECMS v5 6 Final程序介绍:DedeCms 基于PHP+MySQL的技术开发,支持Windows、Linux、Unix等多种服务器平台,从2004年开始发布第一个版本开始,至今已经发布了五个大版本。DedeCms以简单、健壮、灵活

详情2018-01-17 13:30:56责编:llp 来源:驱动管家rar加密文件怎么破解?rar加密文件破解的步骤

对于一些安全意识比较强的人来说,一般都会对文件进行加密,例如使用rar自带的加密功能进行加密,如果偶然获取了这种rar加密文件,人的好奇心肯定会促使获取资料的人去打开这些加密文件。当然网上也有很多提供资

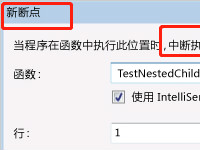

详情2018-01-15 18:03:40责编:llp 来源:驱动管家学习软件破解的经验总结 软件破解学习需要了解哪些概念?

下面谈到了一些在学习解密过程中经常遇到的问题,本人根据自己的经验简单给大家谈一谈。这些问题对于初学者来说常常是很需要搞明白的,根据我自己的学习经历,如果你直接照着很多破解教程去学习的话,多半都会把

详情2018-01-21 09:42:13责编:llp 来源:驱动管家ie7浏览器有什么优点?ie7浏览器访问恶意网页会出现什么问题?

受影响系统: Microsoft Internet Explorer 7 0 描述: BUGTRAQ ID: 28498 Internet Explorer是微软发布的非常流行的WEB浏览器。 如果用户用IE访问了恶意网页的话,则弹出窗口的地址栏可能为任意地址而窗口主题中为任意页面或内容。这有

详情2018-01-20 09:30:57责编:llp 来源:驱动管家web安全检测工具:skipfish的优点和安装方法

Skipfish是由google出品的一款自动化的网络安全扫描工具,该工具可以安装在linux、freebsd、MacOS X系统和windows(cygwin)。谷歌工程师Michal Zalewski称,尽管Skipfish与Nikto和Nessus等其他开源扫描工具有相

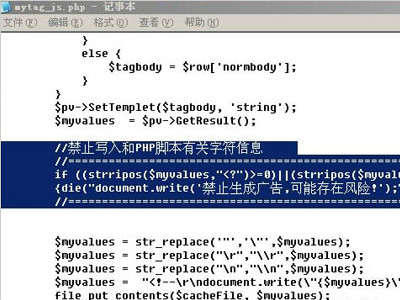

详情2018-01-23 17:34:18责编:llp 来源:驱动管家dedecms教程 怎么防止dedecms广告里带php脚本并写入文件?

dedecms广告内容没有做限制,可以输入脚本信息,并写入文件,导致木马植入!此补丁,是防止广告里带PHP脚本并写入文件!核心代码:ad_js php复制代码代码如下: 禁止写入和PHP脚本有关字符信息 =================

详情2018-01-13 12:29:43责编:llp 来源:驱动管家如何破解webshell的密码,成功获取webshell?

Burp Suite是一个Web应用程序集成攻击平台,它包含了一系列burp工具,这些工具之间有大量接口可以互相通信,这样设计的目的是为了促进和提高整个攻击的效率。推荐下载:软件名称:burpsuite pro v1 4 07+key注

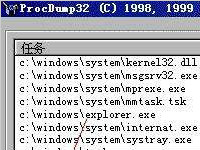

详情2018-01-12 11:52:18责编:llp 来源:驱动管家脱壳软件有哪些?常用脱壳工具有哪些?

在自然界中,我想大家对壳这东西应该都不会陌生了,由上述故事,我们也可见一斑。自然界中植物用它来保护种子,动物用它来保护身体等等。同样,在一些计算机软件里也有一段专门负责保护软件不被非法修改或反编译

详情2018-01-19 14:07:23责编:llp 来源:驱动管家硬件加密锁 u盘如何自制加密锁?

今天通过软硬兼施的方法,将廉价的硬件设备转化为系统的安

详情2018-01-29 13:30:17责编:llp 来源:驱动管家什么是rsa算法?rsa算法的发展历史

它是第一个既能用于数据加密也能用于数字签名的算法。它易于理解和操作,也很流行。算法的名字以发明者的名字命名:Ron Rivest, Adi Shamir 和Leonard Adleman。但RSA的安全性一直未能得到理论上的证明。它

详情2018-01-06 09:20:19责编:llp 来源:驱动管家

- 驱动器是什么?为什么回收站显示的驱动器容量和实际有差

- 怎么把pages文件转换成PDF文件?pages文件是怎么保存为PDF文件的?

- 二维码识别软件怎么下载手机软件?二维码识别软件好用吗?

- 长焦镜头拍摄的特点是什么?长焦镜头的介绍

- 无线摄像机好不好用?无线摄像机有哪些优点

- 苹果电脑系统怎么修改dns?dns设置的方法

- win7系统下代理服务器的设置方法步骤详解

- 28328分!步步高vivo x5跑分的成绩怎么样?

- vivo y66截图有这几种方法?vivo y66截图照片在哪里看?

- 计算机管理怎么打开?怎么把计算机管理调出来?

- 如何在linux系统下留本地后门?留本地后门有哪些方法?

- canopus procoder 2是什么软件?canopus procoder 2有什么用?

- 微信公众平台的二维码名片生成方法有哪些?

- 徕卡镜头怎么样?关于徕卡镜头详细的介绍

- 怎么盘点jvc数码摄像机出现故障?jvc数码摄像机故障维修方法

- 为什么win10网络设置里没有wlan选项?怎么解决

- 修改tomcat内存设置的方法是什么?

- vivo xplay3s如何设置黑名单?vivo xplay3s设置黑名单的方法

- 可圈可点的海信a2有哪些优势?海信a2好看吗?

- 360连我Wifi怎么用?360连我Wifi在哪儿开启?